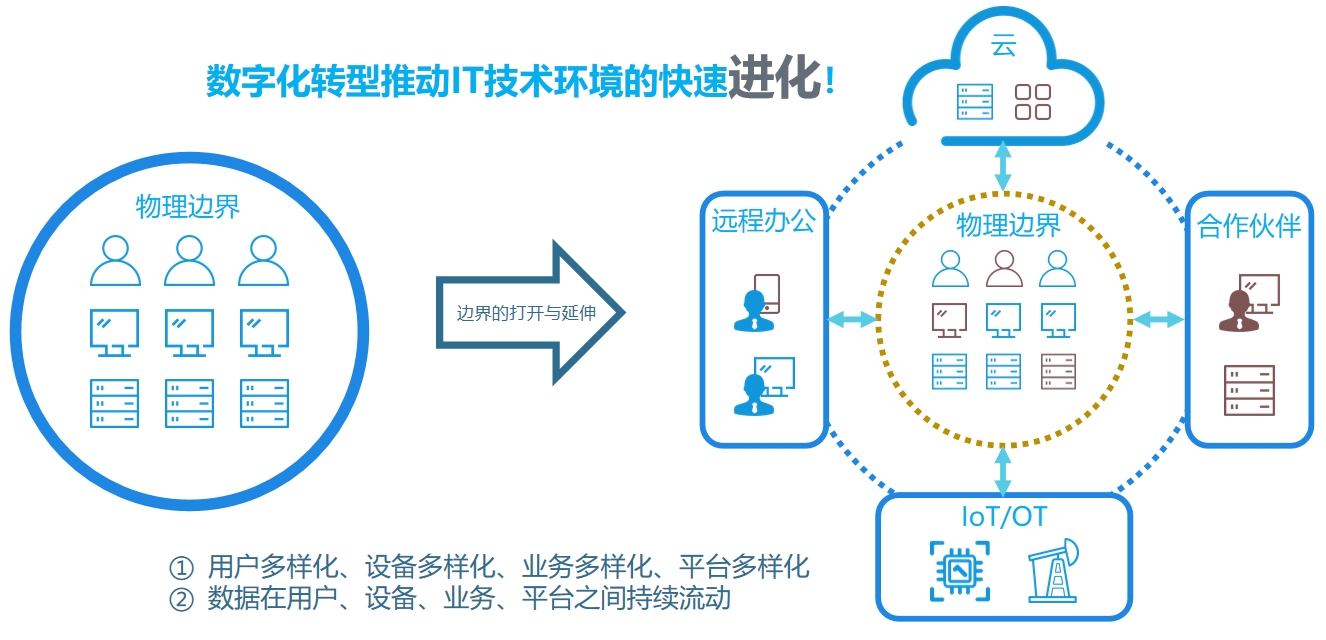

数字化转型与新基建时代网络安全边界的变化

数字化转型与新基建时代网络安全边界的变化

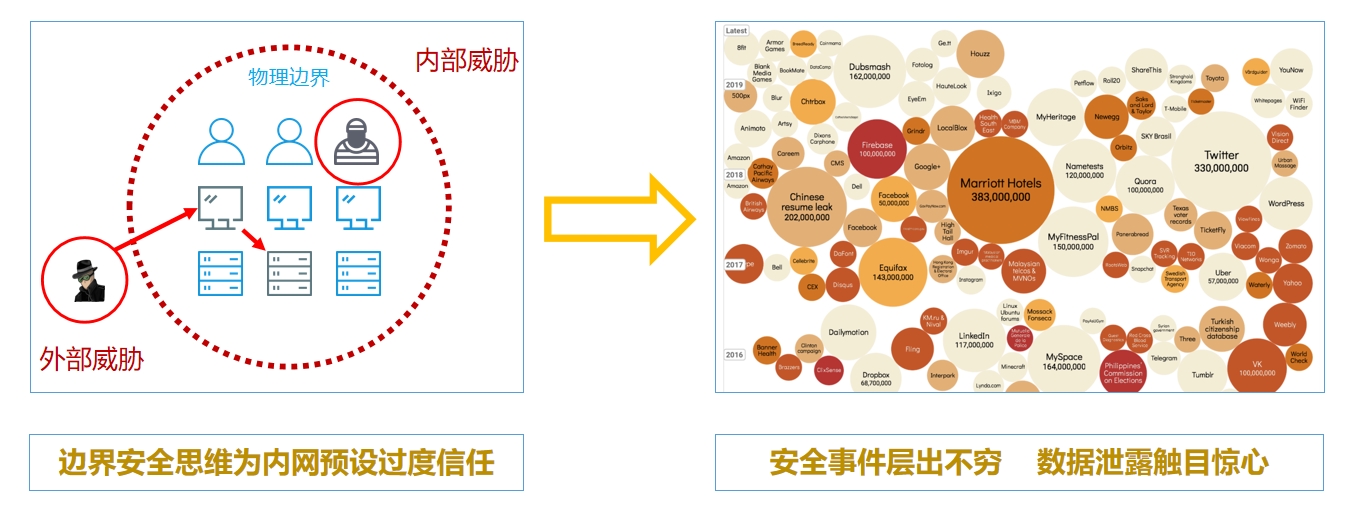

内外部威胁的重点发生了变化

内外部威胁的重点发生了变化

大数据安全、内部威胁、业务系统应用安全、有组织高级威胁

从业务视角审视安全架构的关键点

从业务视角审视安全架构的关键点

从安全视角来看安全架构不足

从安全视角来看安全架构不足

仅仅依靠边界防护难以应对身份、权限、系统漏洞等维度的攻击向量。安全架构亟需升级!

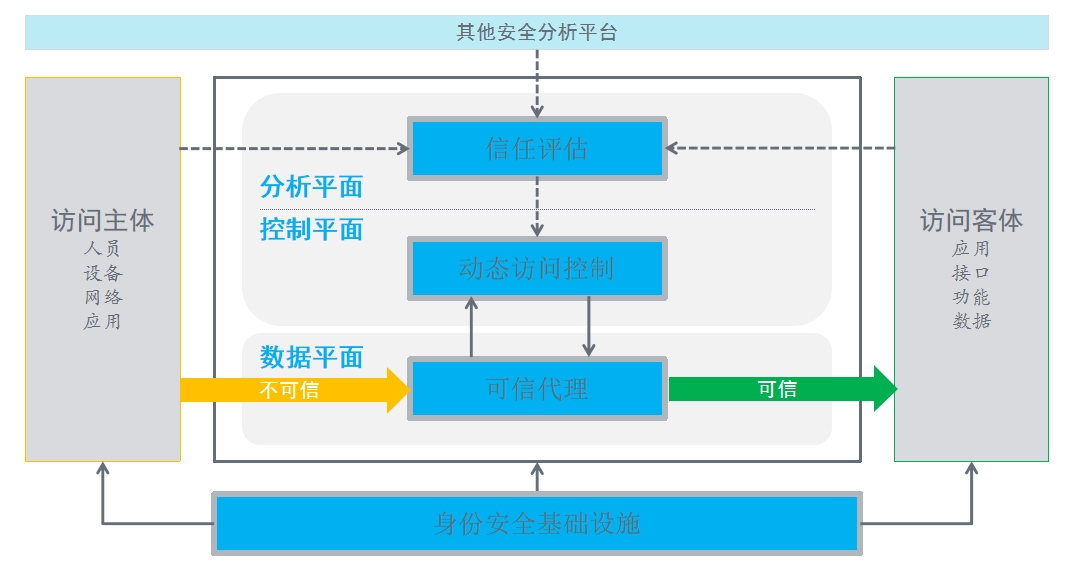

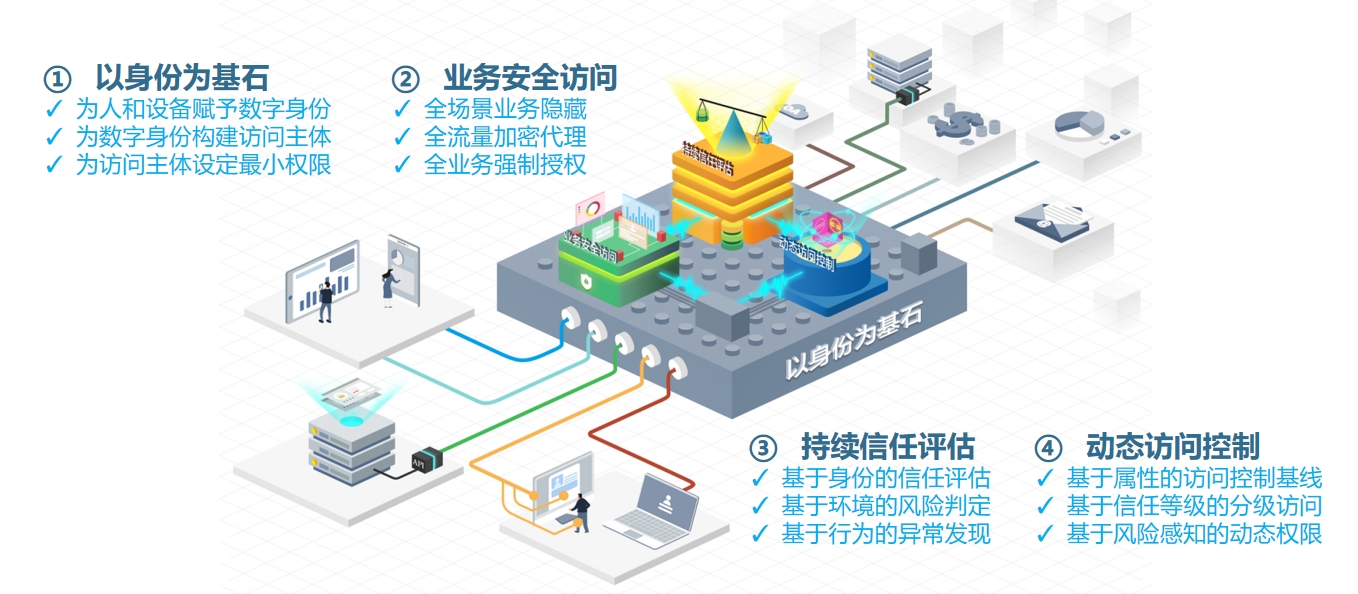

零信任参考模型

零信任参考模型

零信任的核心能力

零信任的核心能力

奇安信对零信任关键能力的解读

奇安信对零信任关键能力的解读

安全能力内嵌入业务体系,构建自适应内生安全机制。

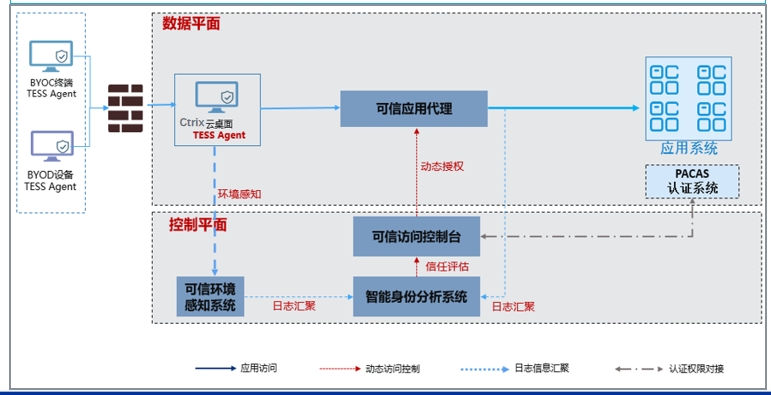

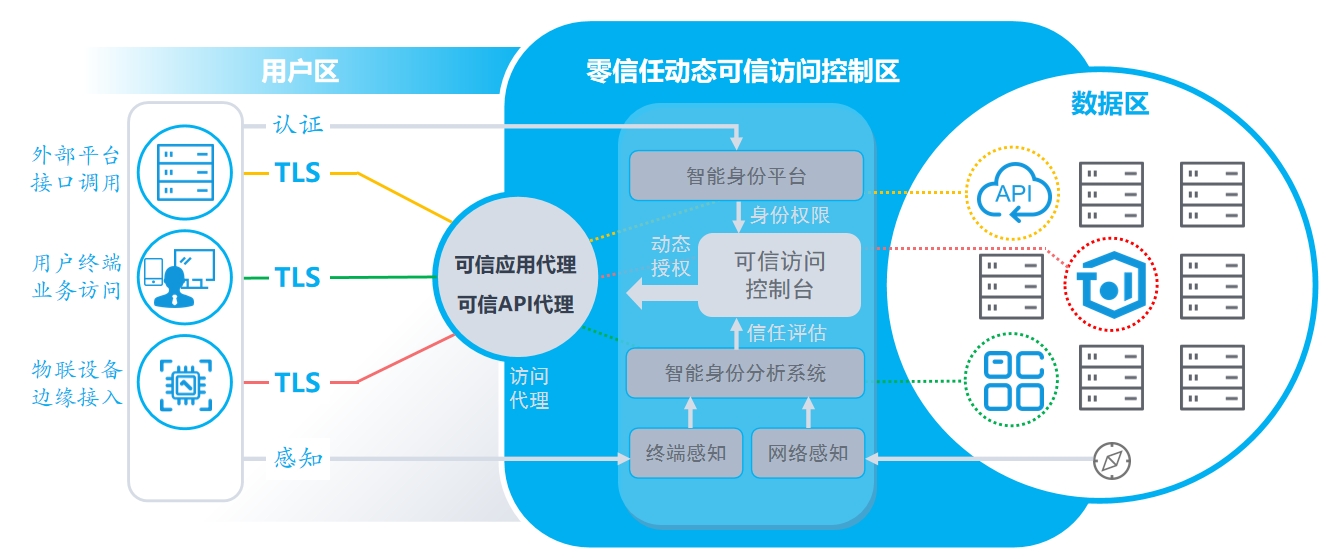

奇安信零信任通用参考架构

奇安信零信任通用参考架构

能力整体架构图

能力整体架构图

①终端安全能力

①终端安全能力

②业务隐藏与保护能力

②业务隐藏与保护能力

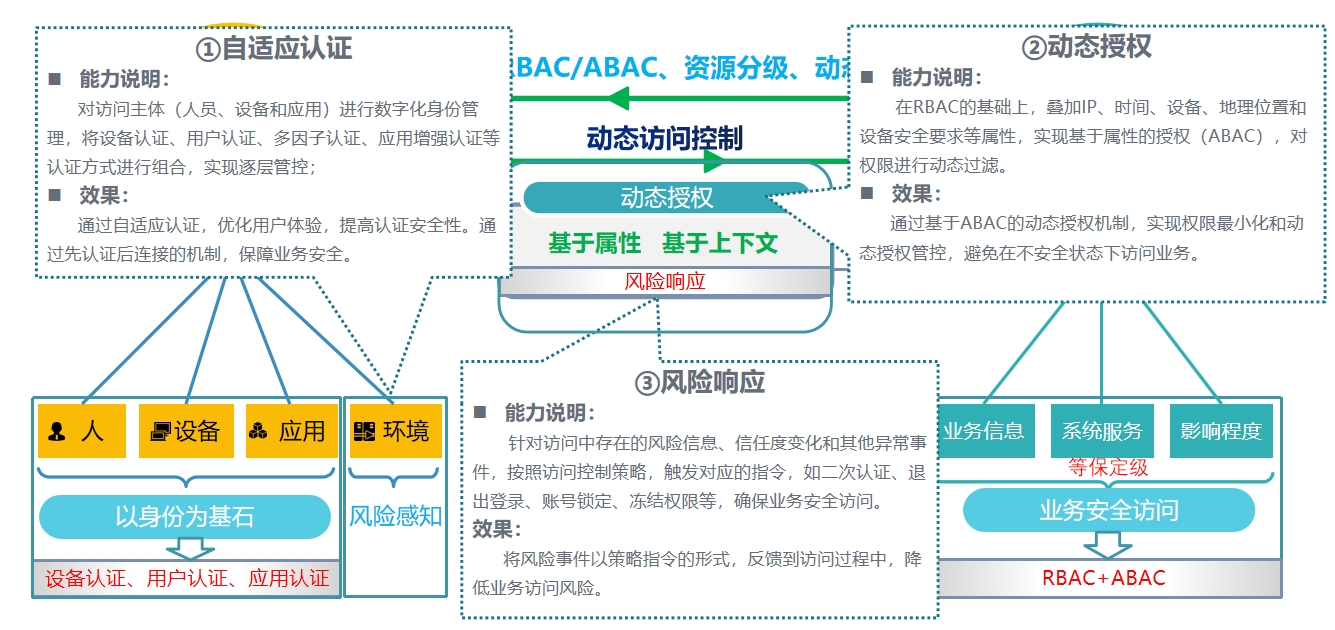

③动态访问控制能力

③动态访问控制能力

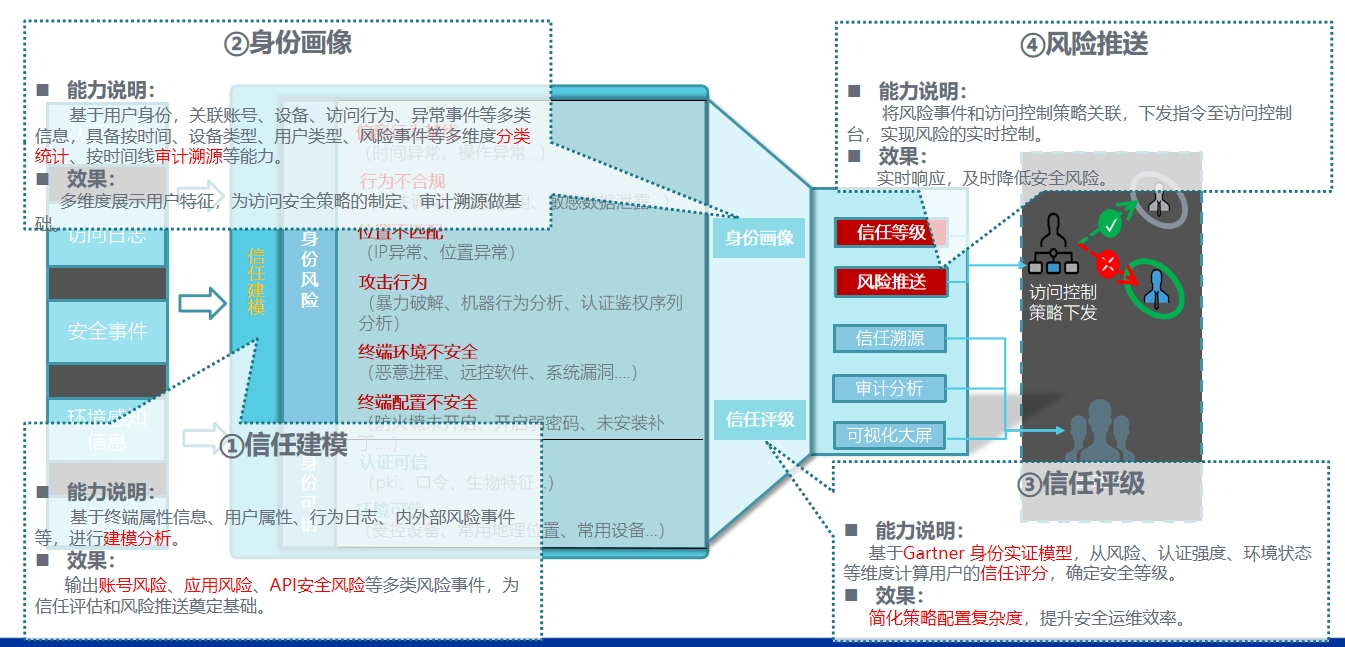

④信任评估能力

④信任评估能力

从工程视角看零信任适用场景

从工程视角看零信任适用场景

场景选择、乐高式叠加

场景选择、乐高式叠加

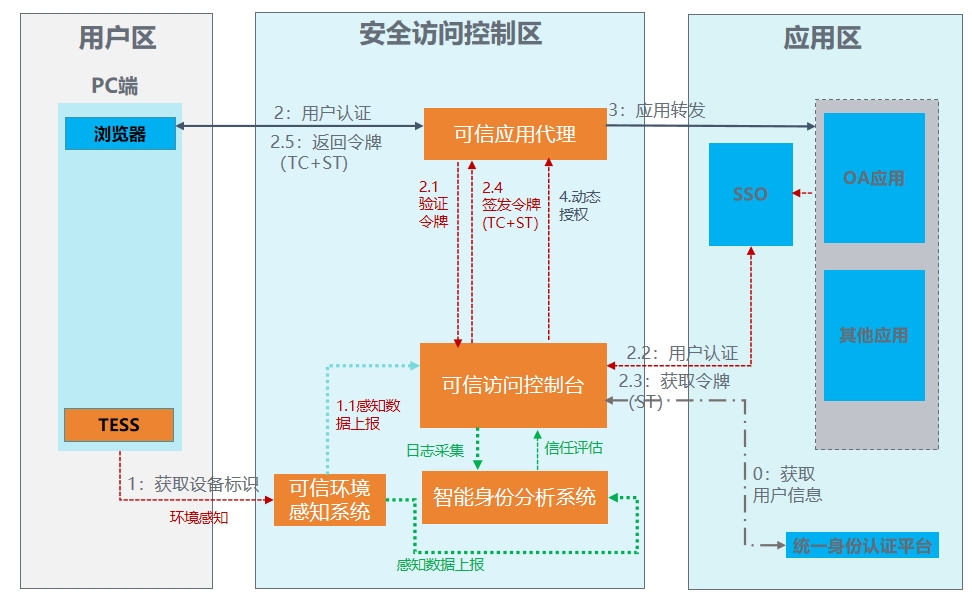

落地场景一:具备单点登录和统一身份认证

落地场景一:具备单点登录和统一身份认证

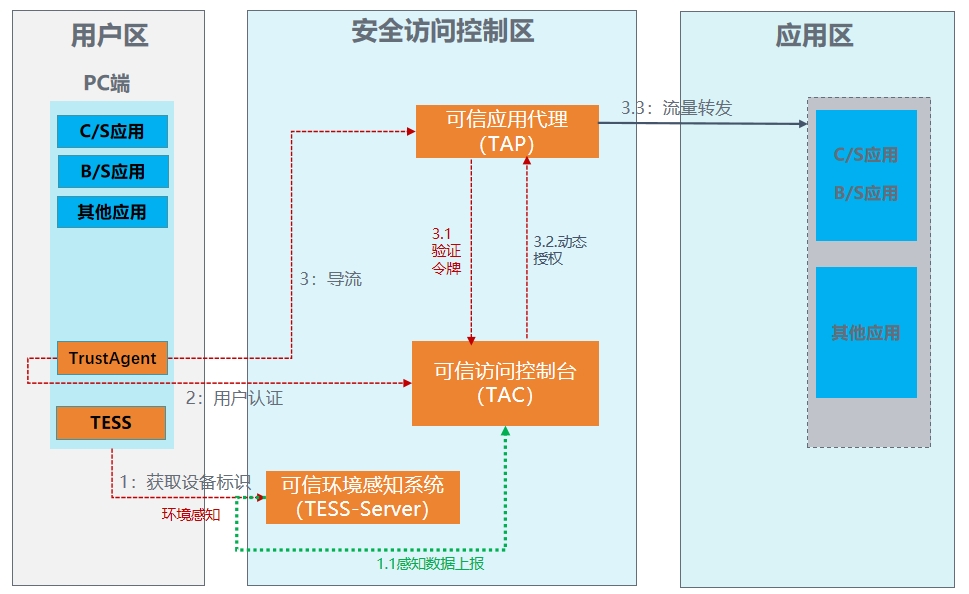

落地场景二:具备统一身份认证、无SSO

落地场景二:具备统一身份认证、无SSO

落地场景二:具备统一身份认证、无SSO

落地场景二:具备统一身份认证、无SSO

落地场景三:无统一身份认证、无SSO

落地场景三:无统一身份认证、无SSO

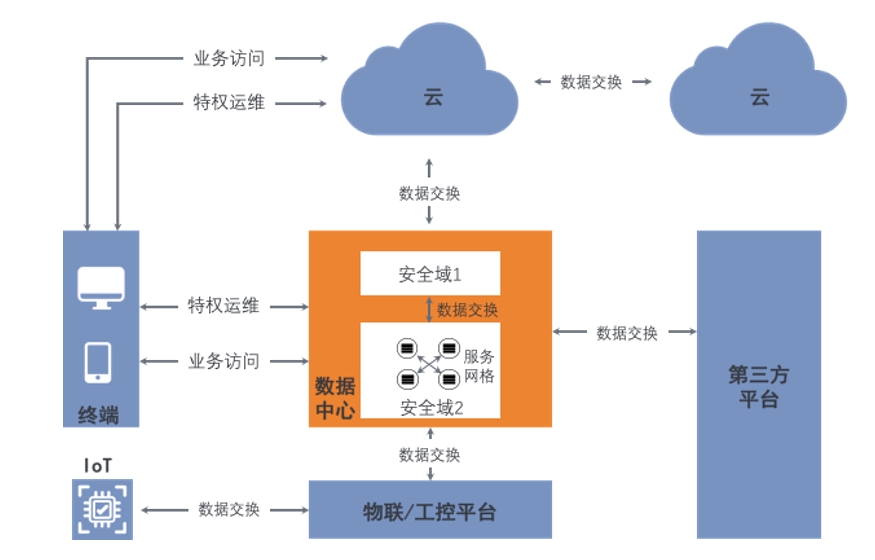

典型场景一:数据中心场景

典型场景一:数据中心场景

驱动力:业务驱动:资源整合 数据融合 数据共享 数据安全;政策驱动:《国务院关于印发促进大数据发展行动纲要的通知》(国发〔2015〕50 号)《“十三五”国家信息化规划》以及互联网+政务服务等各项工作要求;

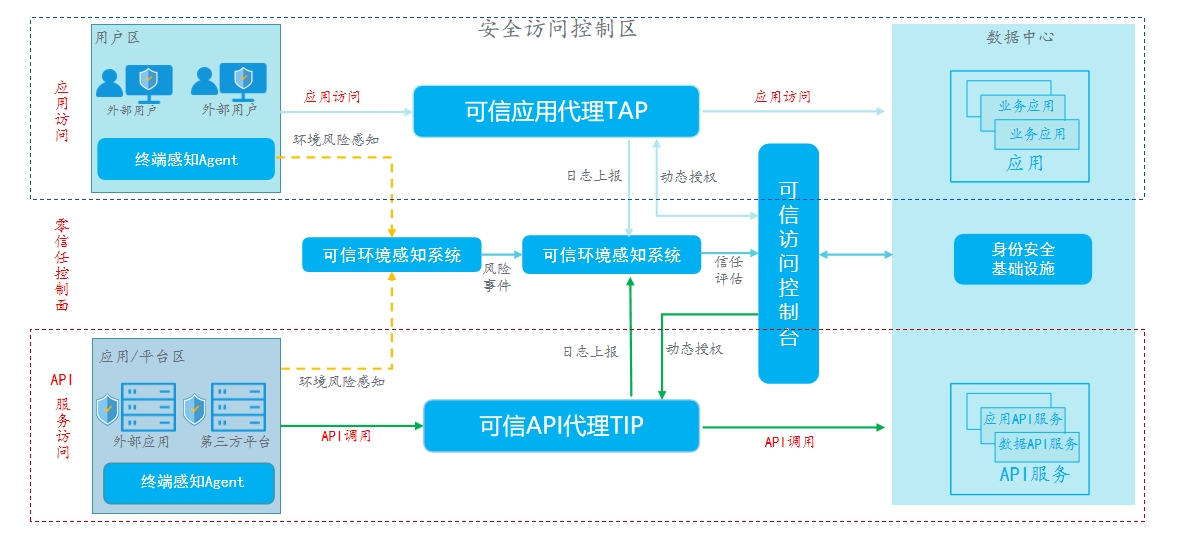

数据中心场景解决方案

数据中心场景解决方案

从应用访问、接口调用两个维度保证 终端可信 + 身份可信 + 访问可信+ 动态控制

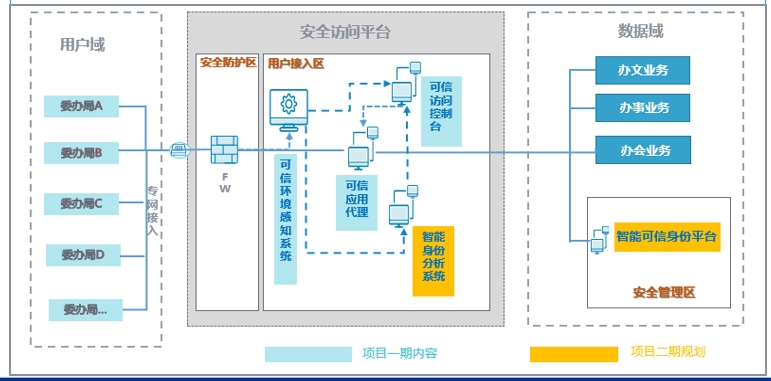

案例一:某市政务云实践案例及配置

案例一:某市政务云实践案例及配置

背景需求:市政务系统集中上云,各委办局业务资源整合,统一纳管,接口开放,面临数据安全问题。应用资源暴露面增加,风险加大,终端分散 设备安全性、合法性问题,业务访问权限控制不够灵活。

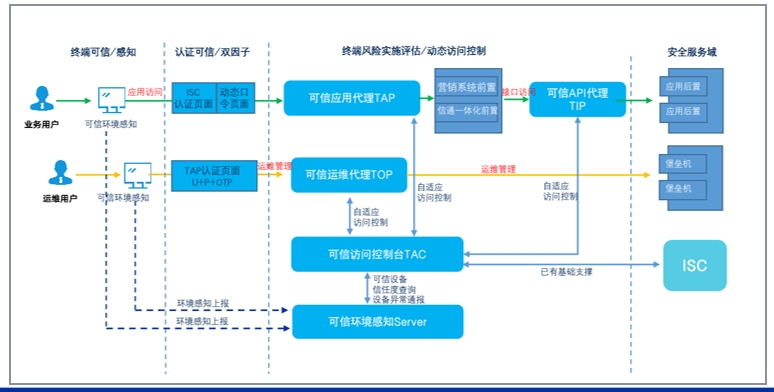

案例二:某央企数据中心零信任实践案例及配置

案例二:某央企数据中心零信任实践案例及配置

背景需求:企业数据中心建成后,响应上级部门要求,数据需按要求进行共享,面临的主要问题:接口开放,面临数据安全问题,跨部门人员调用、应用主体身份安全、设备安全问题难保障,应用接口调用过程中的权限控制问题,调用方业务系统的安全性感知问题。

典型场景二:远程访问场景

典型场景二:远程访问场景

驱动力:数字化转型加速,企业需要开放更多业务给各种人员、设备、在任何时间、地点进行远程访问。新冠疫情加剧,远程访问常态:远程运维、远程访问、远程开发、合作伙伴远程访问等,护网期间VPN打穿问题。

远程访问场景解决方案

远程访问场景解决方案

案例一:某银行远程访问实践案例及配置

案例一:某银行远程访问实践案例及配置

背景需求:采用远程接入代替现有安全桌面,3000名用户远程需求,缺乏有效权限管控,存在安全风险。访问终端不可信,终端风险不可知,云桌面直接暴露到互联网,存在安全风险,静态认证,业务访问过程中,缺乏动态控制。

案例二:某银行远程开发测试实践案例与配置

案例二:某银行远程开发测试实践案例与配置

背景需求:受疫情影响,人员远程办公常态化,部分业务开发测试工作急需对外开放,但缺乏安全防护机制,业务运转效率。VPN接入到云桌面,其自身存在安全漏洞,远程开发、测试人员缺乏灵活的动态访问控制,高敏业务操作情况下,缺乏可信环境感知能力。

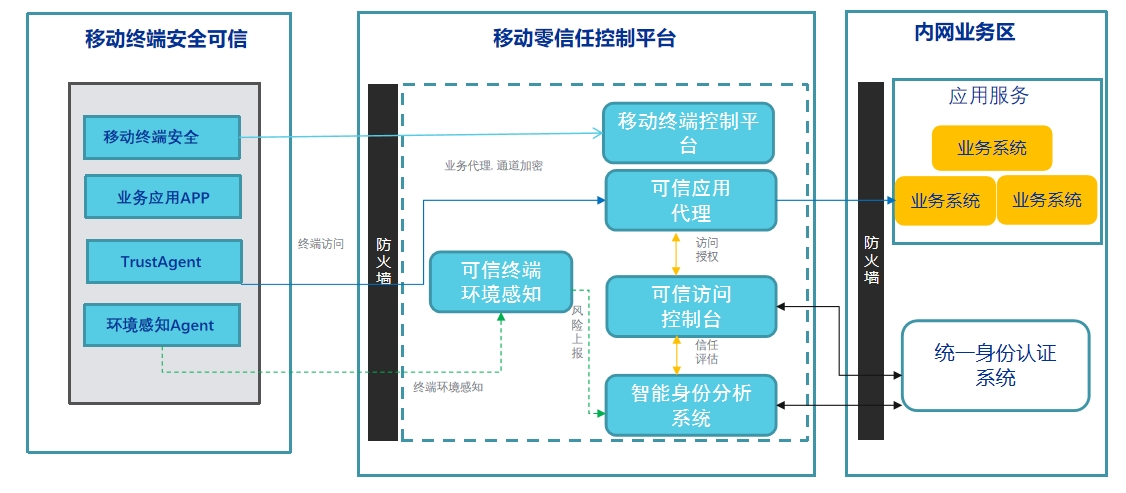

典型场景三:移动零信任应用场景

典型场景三:移动零信任应用场景

驱动力:数字化转型,企业移动化成为趋势,企业业务从多App走向平台化,移动安全从“外挂式”走向内生化。

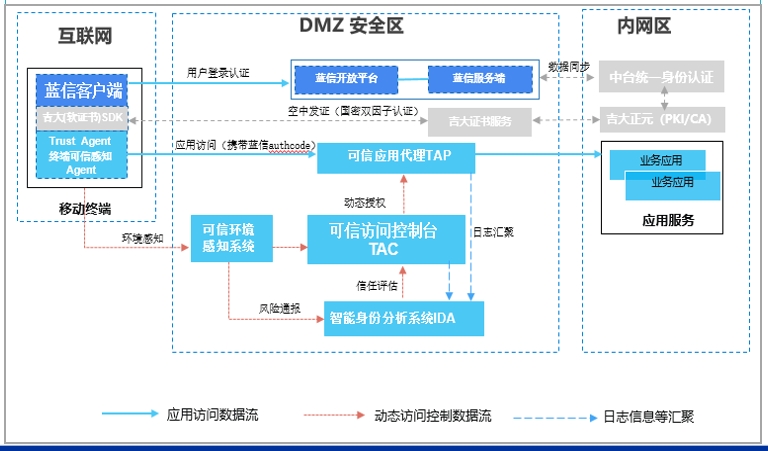

移动零信任场景解决方案

移动零信任场景解决方案

从移动终端、用户、应用、网络、业务访问过程等环节确保 移动终端可信 + 身份可信 + 收缩业务暴露面+ 动态访问控制

某大型央企移动零信任实践案例及配置

某大型央企移动零信任实践案例及配置

背景需求:构建“一个保障、二个门户、三个中台、四个共享”建设驱动,信创云建设(业务汇聚蓝信、业务架构整改支持H5),将内生安全防护,融入至业务应用,提升安全体验。

某部委移动零信任实践案例及配置

某部委移动零信任实践案例及配置

背景需求:移动应用种类繁多,一期满足50000终端安全接入需求,人员覆盖广,移动终端种类多。移动端多APP,缺乏统一移动门户。终端多元化,环境安全性参差不齐,缺乏风险感知。移动应用接入跨网络域访问,访问过程中风险事件不可控,持续性认证及动态授权机制待完善。

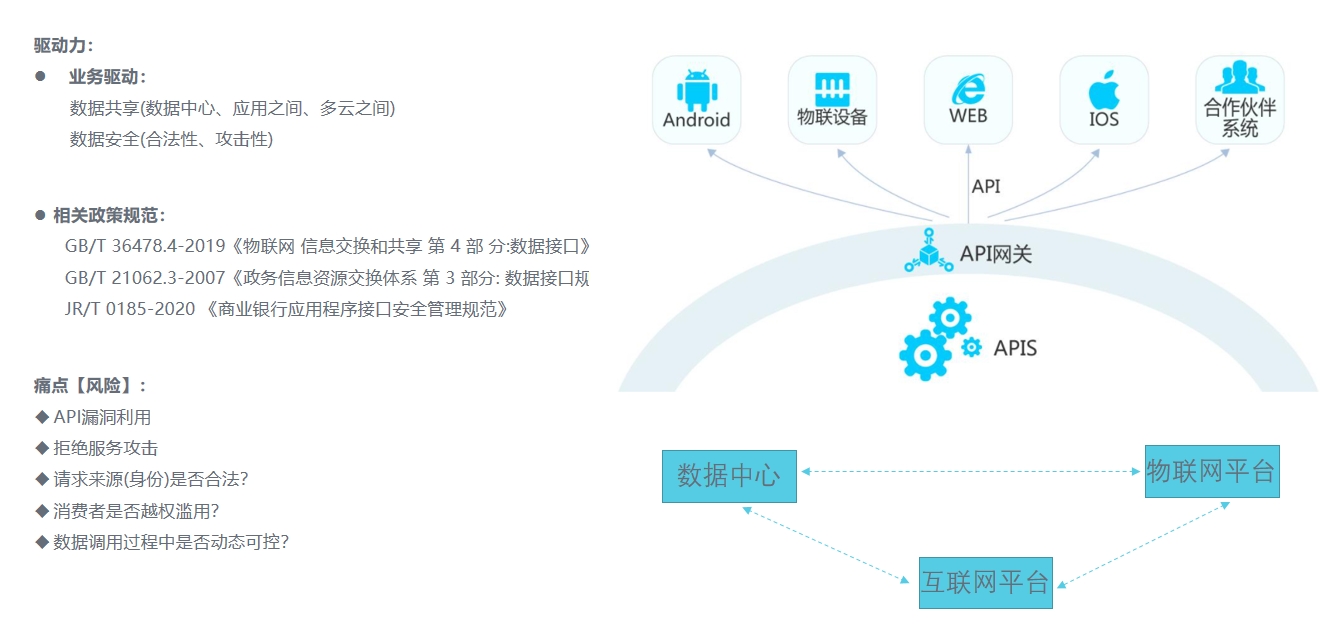

典型场景四:API接口安全应用场景

典型场景四:API接口安全应用场景

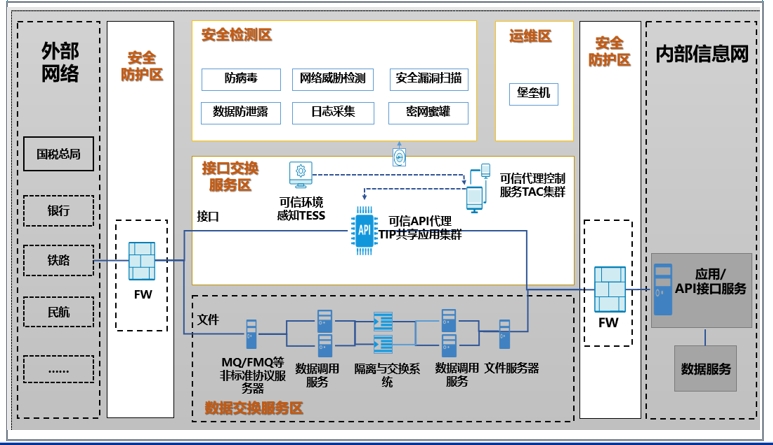

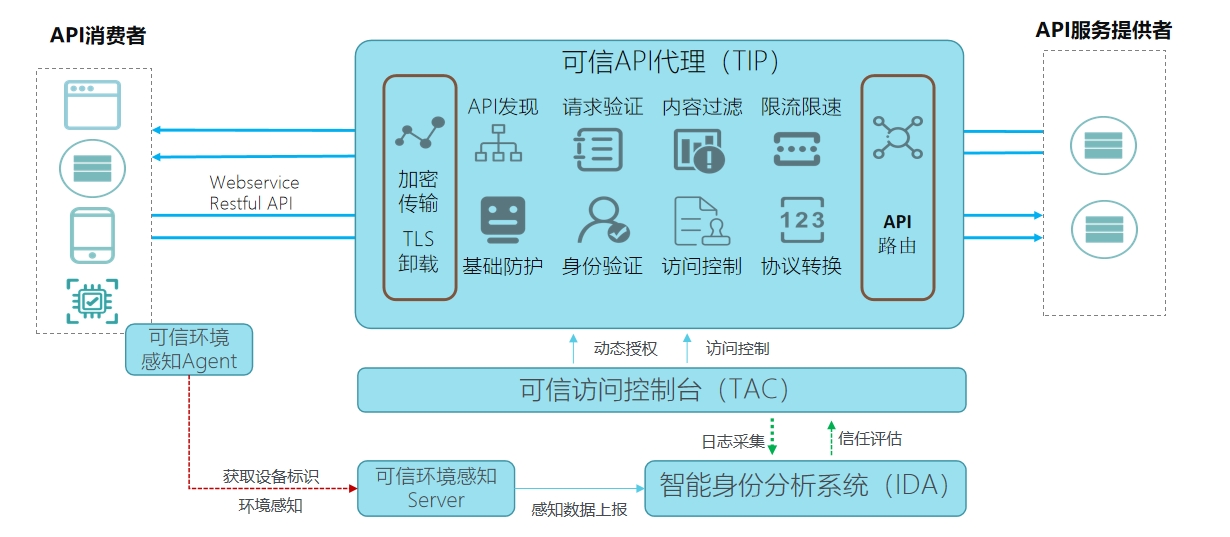

可信API接口安全解决方案

可信API接口安全解决方案

某部委API安全访问实践案例及配置

某部委API安全访问实践案例及配置

背景需求:部委信息共享平台能力趋近饱和,需进行扩容及升级改造,跨网访问中转过程安全存疑(身份认证安全、访问权限安全、接口负载安全),跨网访问的网络边界安全(外部攻击防护、数据传输安全)

典型成功案例

典型成功案例

构建零信任安全体系价值

构建零信任安全体系价值

产品资质

产品资质

获得客户认可

获得客户认可

宁盾双因素认证系统,在账号密码的基础上添加动态密码,加固VPN、虚拟化等多种移动办公入口的账号安全。 VPN:兼容Cisco、深信服、Hillstone、华为、H3C、Juniper、CheckPoint、open VPN等国内外品牌; 虚拟化:兼容Citrix、Vmware View、华为云桌面等虚拟化桌面及虚拟服务器。

加固VPN

兼容Cisco

账号安全

双因素令牌

威努特上网行为审计系统,支持18种认证方式和9种第三方用户同步方式,满足各行各业用户实名审计的诉求,不同认证方式模块化,灵活扩展、灵活组合。 共享接入管理,针对私接路由器、使用Wi-FI共享软件和使用随身Wi-Fi等行为进行识别和管理,有效管理NAT场景。

灵活扩展

灵活组合

共享管理

安全接入

旷视科技FaceID企业版,提升办公场景下的访问安全性,为企业提供基于AI人脸识别的MFA方案保护企业设备、应用及数据的访问安全。

应用多因子认证

快捷认证

扫码刷脸认证

AI人脸识别