长亭科技牧云CloudWalker主机安全管理平台

立即咨询

从实战演练讲起

从实战演练讲起

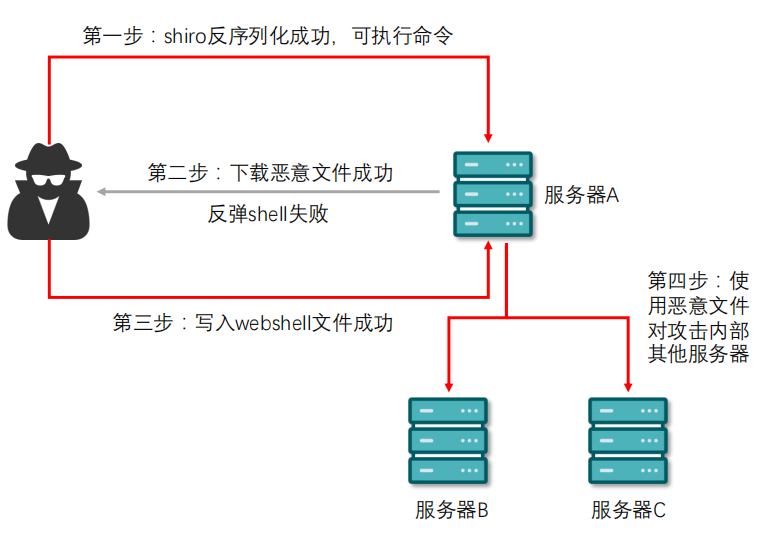

总部边界防护严密,核心系统是所有分支系统的业务集合;分支机构网络防护参差不齐,突破边界后获取某一分支的内网漫游权限;获取到分支机构服务器权限后,寻获靶标系统源码,审计得到该系统RCE 0day;大量子系统失陷,收获等同于总部靶标失陷的战果。

数字化转型下网络安全形势愈发严峻

数字化转型下网络安全形势愈发严峻

如何保护工作负载免受攻击影响

如何保护工作负载免受攻击影响

产品架构

产品架构

稳定、低负载、轻量级探针

稳定、低负载、轻量级探针

RASP vs Single Agent

RASP vs Single Agent

RASP(Runtime application self-protection):RASP,即运行时应用自我保护。RSAP将自身注入到应用程序中,与应用程序融为一体,实时监测、阻断攻击,使程序自身拥有自保护的能力。Single Agent:Non-intrusive agent是一种处于一定环境下包装的代理程序,能在该环境下灵活地,自主地活动。

产品定位

产品定位

资产清点

资产清点

资产清点-具体功能

资产清点-具体功能

资产清点-价值优势

资产清点-价值优势

资产全量收集,精确定位每一个威胁

风险感知-具体功能

风险感知-具体功能

合规基线-基线标准

合规基线-基线标准

风险感知-价值优势

风险感知-价值优势

入侵检测-基于攻防角度的检测能力

入侵检测-基于攻防角度的检测能力

入侵检测-基于攻防角度的检测能力

入侵检测-基于攻防角度的检测能力

网络攻击链(Kill Chain)检测:通过Web后门监控,反弹Shell监控,后门检测,异常文件操作等安全检测动作识别持续网络安全攻击,完整覆盖网络攻击链。ATT&CK模型14项战术全覆盖:12项战术场景覆盖,105项技术覆盖,快速感知入侵及异常行为。

入侵检测-具体功能

入侵检测-具体功能

安全防护与阻断

安全防护与阻断

安全防护与事件阻断 全面保障工作负载机密性 完整性 可用性

• 文件类安全事件隔离处置 • 网络流量类事件阻断 • 文件完整性监控与防篡改

入侵检测-价值优势

入侵检测-价值优势

管理&探针端部署

管理&探针端部署

产品优势

产品优势

服务客户

服务客户

产品推荐

契约锁联合权威CA机构,为组织提供具有法律效力的电子签章,无缝对接其他异构系统,打通业务全程数字化最后一公里。帮助组织实现“电子印章和实体印章”的一体化管理,确保印章全生命周期合规管理,落实印章管理制度。

腾讯云优测服务端自动化测试平台,先进的压测平台为支撑,结合专业的压力领域专家,自动化、平台化、一体化,自动化一切;平台化将工具、系统、角色串联;与研发环节一站式协同。丰富的openAPI设计,让测试平台与研发运维类平台无缝集成合为一体。实现测试与产品、研发、运维的高效协作。

指掌易移动应用安全网关(MAG)是基于指掌易对移动安全的整体认识,在“Zero-Trust(零信任)”原则指导下,面向移动办公场景提供的轻量化网关产品,为最终用户提供无感知的安全保护,同时简化企业对移动化的运维和管理。

梆梆安全小程序加固保护系统对小程序JS代码中的结构化控制流进行扁平化混淆,以及JSVMP,JavaScript Virtual Machine Protect,JS代码虚拟化保护技术等,针对热度的小程序就会被黑灰产盯上,迅速逆向、复制代码级业务逻辑,通过替换UI的形式,输出同内容的小程序以及易被篡改后用于伪装和诈骗,影响企业形式和声誉这一问题进行加固保护。

首页

首页