昂楷科技数据库防火墙

立即咨询

数据库应用当前面临的威胁

数据库应用当前面临的威胁

传统的防护手段使数据库缺乏专有的安全防护方式

传统的防护手段使数据库缺乏专有的安全防护方式

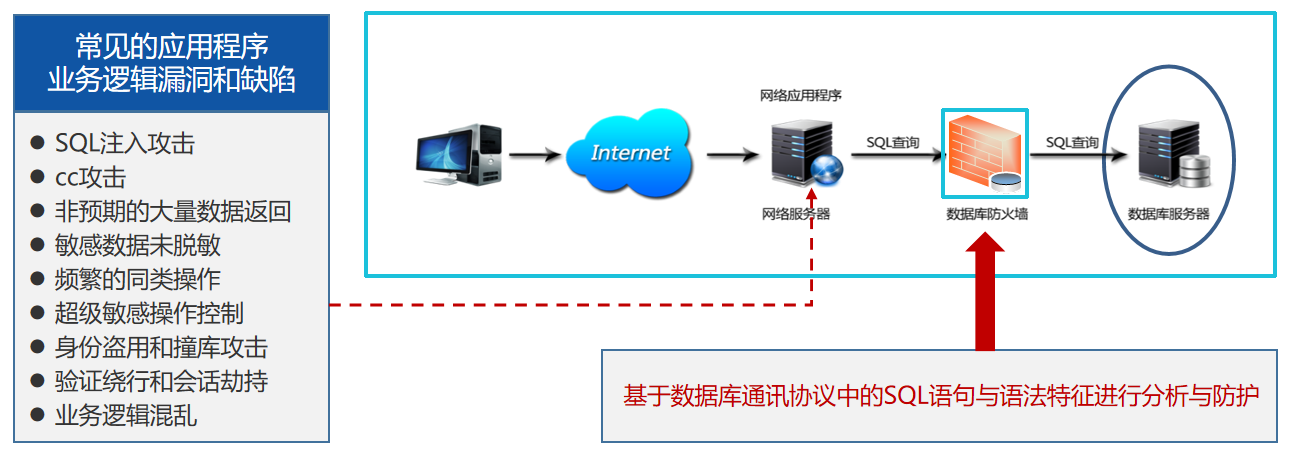

什么是数据库防火墙?

什么是数据库防火墙?

数据库防火墙是一款抵御并消除由于应用程序业务逻辑漏洞或者缺陷导致数据(库)安全问题的安全设备或者产品,一般情况下通过串联方式(透明网桥)部署在应用程序服务器和数据库服务器之间,采用数据库协议解析的方式对数据库实现防护,同时也支持通过旁路代理方式进行部署,减少对业务的影响。数据库防火墙其本质目标是给业务应用程序打补丁,避免由于应用程序业务逻辑漏洞或者缺陷影响数据(库)安全。

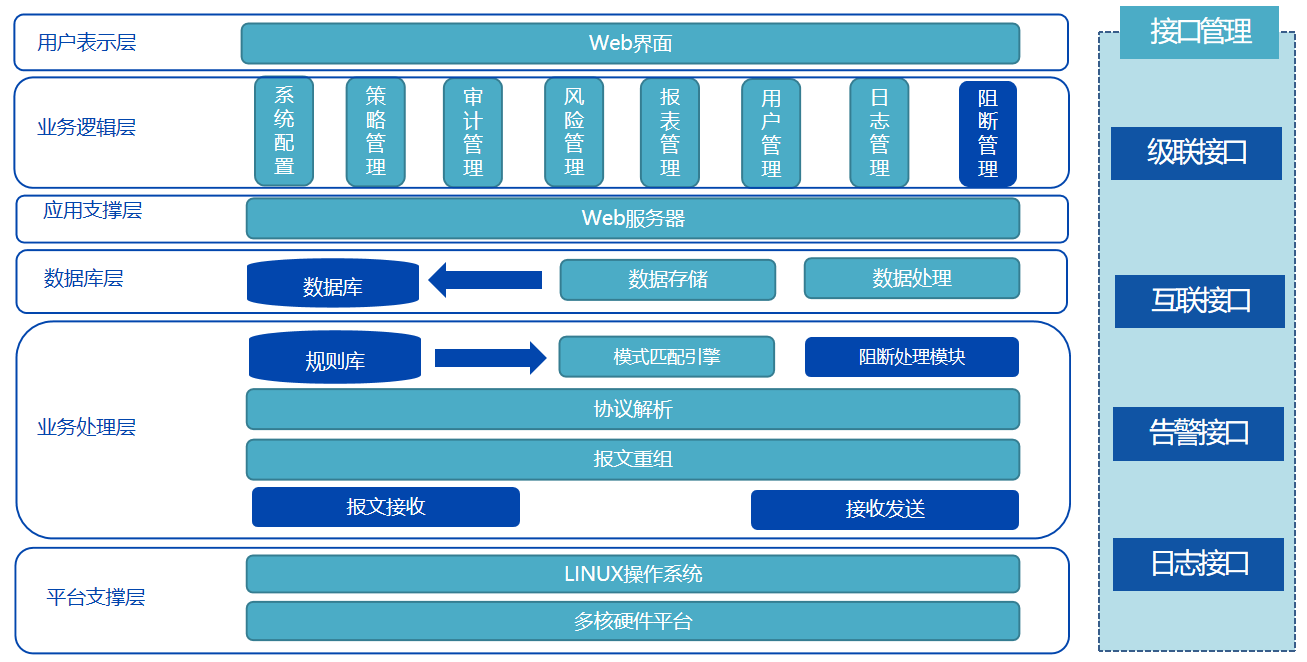

昂楷数据库防火墙架构

昂楷数据库防火墙架构

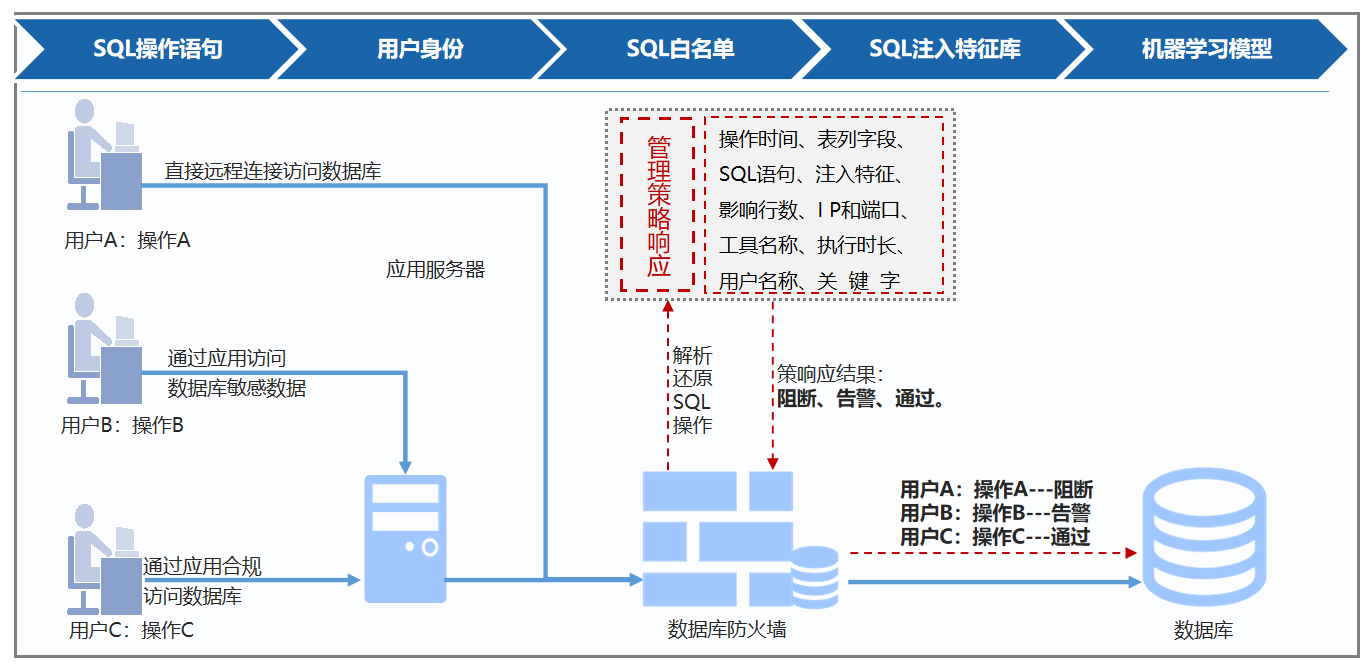

昂楷数据库防火墙工作原理

昂楷数据库防火墙工作原理

数据库防火墙工作流模式

数据库防火墙工作流模式

数据库防火墙—核心能力

数据库防火墙—核心能力

直观展示、立体分析

直观展示、立体分析

对设备整体审计情况进行查看,支持查看审计记录总数 、保护对象数、审计流量、会话总数等数据;可展现流量、会话、数据处理速率、规则匹配度的动态曲线统计图。

内置防攻击规则库

内置防攻击规则库

配置灵活,适应性强

配置灵活,适应性强

数据库防火墙规则配置灵活,同时支持审计和阻断功能,配置信息丰富,满足客户实际场景的需求。

阻断效果展示

阻断效果展示

SQL注入原理与拦截演示

SQL注入原理与拦截演示

数据库漏洞安全防护堡垒

数据库漏洞安全防护堡垒

部署方式—串联部署(透明网桥)

部署方式—串联部署(透明网桥)

部署方式—旁路代理

部署方式—旁路代理

应用场景—1. 端口级防护

应用场景—1. 端口级防护

应用场景—2. 禁止滥用权限

应用场景—2. 禁止滥用权限

应用场景—3. 第三方运维,权限审批

应用场景—3. 第三方运维,权限审批

应用场景—4. 身份验证不足

应用场景—4. 身份验证不足

应用场景—5. SQL注入拦截

应用场景—5. SQL注入拦截

应用场景—6. 屏蔽恶意扫描

应用场景—6. 屏蔽恶意扫描

应用场景—7.敏感数据防护

应用场景—7.敏感数据防护

敏感数据支持通过人工方式手动配置,也支持通过系统扫描任务进行自动识别与标记。

应用场景—8.敏感数据动态脱敏

应用场景—8.敏感数据动态脱敏

典型案例—梅州市人民医院数据库防火墙应用

典型案例—梅州市人民医院数据库防火墙应用

典型案例—深圳大鹏区信息中心数据安全方案(含防火墙)

典型案例—深圳大鹏区信息中心数据安全方案(含防火墙)

产品推荐

业务的可用性和可靠性服务等级逐渐提高, 数据的可用性和安全性尤为重要。 不可抗力(如:自然灾害)与意外事件的风险存在。考虑到这些诸多风险因素,线上云平台跨区域容灾架构的建设和落地已经成为现阶段需要尽快实现的项目。

泛微齐业成数电发票管理系统,可选择PDF、OFD等格式交付,降低发票使用成本,提升纳税人用票的便利度和获得感。自动为纳税人赋予发票开具金额总额度并动态调整,实现“以系统授信为主,人工调整为辅”的授信制管理。对局端前置校验规则进行封装,一站式完成校验工作,减低企业对接复杂度,快速实现数电票的开具。

道一云家装建材ERP管理系统,订单管理快速响应顾客需求,维护客户的订单数据,对采购全过程有效的管控与跟踪,实现完善的企业采购业务管理。库存管理实现收、管、出、盘的周期管理,着实提高存货周转率,线上管控生产家居制造业降本增效的小当家。

首页

首页