悬镜安全DevSecOps敏捷安全平台

DevSecOps

DevSecOps

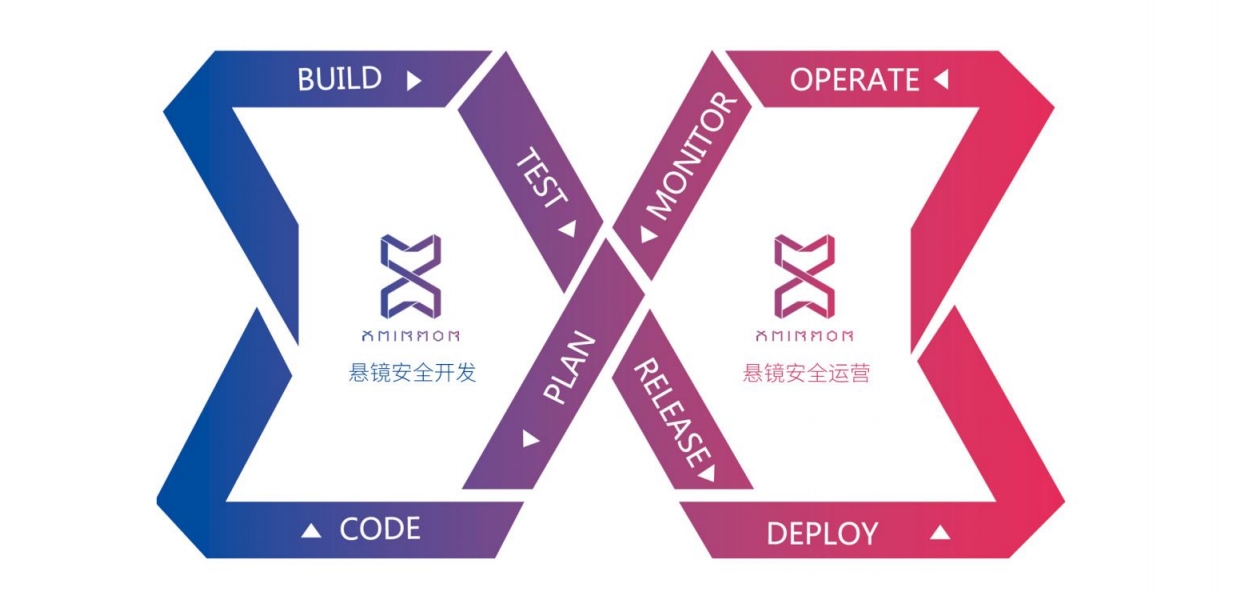

一种全新的安全理念与模式,从DevOps的概念延伸和演变而来,其核心理念为安全是整个IT团队(包括开发、运维及安全团队)每个人的责任,需要贯穿从开发到运营整个业务生命周期的每一个环节。

安全技术的进化

安全技术的进化

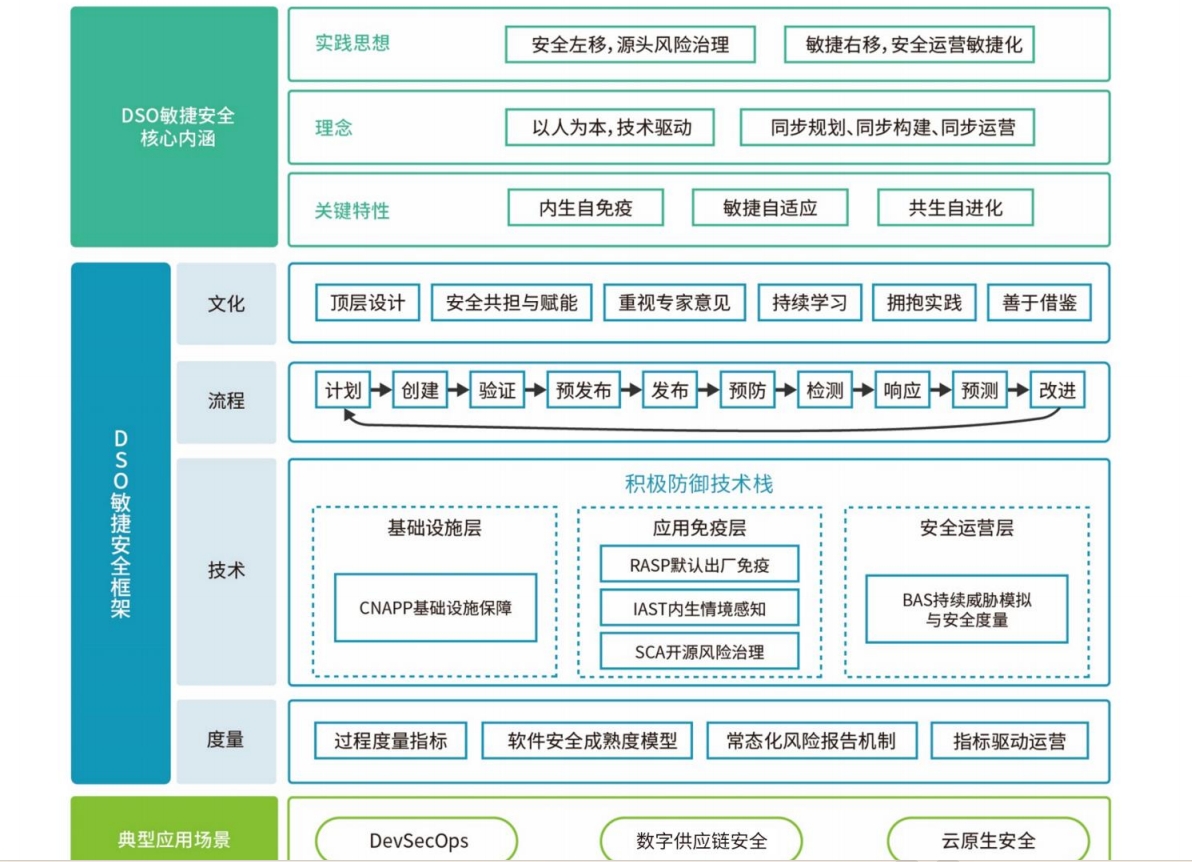

在传统的数字安全领域,攻击方主要依靠功能单调的扫描工具和白帽子黑客的个人经验,防守方主要依靠安全 产品的静态策略和已知威胁特征库。但如今,我们周围的世界已与人工智能结合得愈发紧密,APT攻击的爆发 也让传统的防御手段显得无力招架,智能化的攻击手段必然需要更加智能化的检测方法才能扼制,因此,智能 代码疫苗技术应运而生。DevSecOps敏捷安全作为一种全新的网络安全建设思想,脱胎于DevOps框架,有效地弥补了传统SDL安全开发的缺陷,在坚持“以人为本,技术驱动”和“同步规划”“同步构建”“同步运营”理念的前提下,重点突出“敏 捷”,使安全成为数字化业务的基本内在属性,同时使产品被敏捷地交付和迭代。为了更好地理解DevSecOps敏 捷安全体系,子芽在《DevSecOps敏捷安全》-书中正式提出DevSecOps敏捷安全架构。

产品架构

产品架构

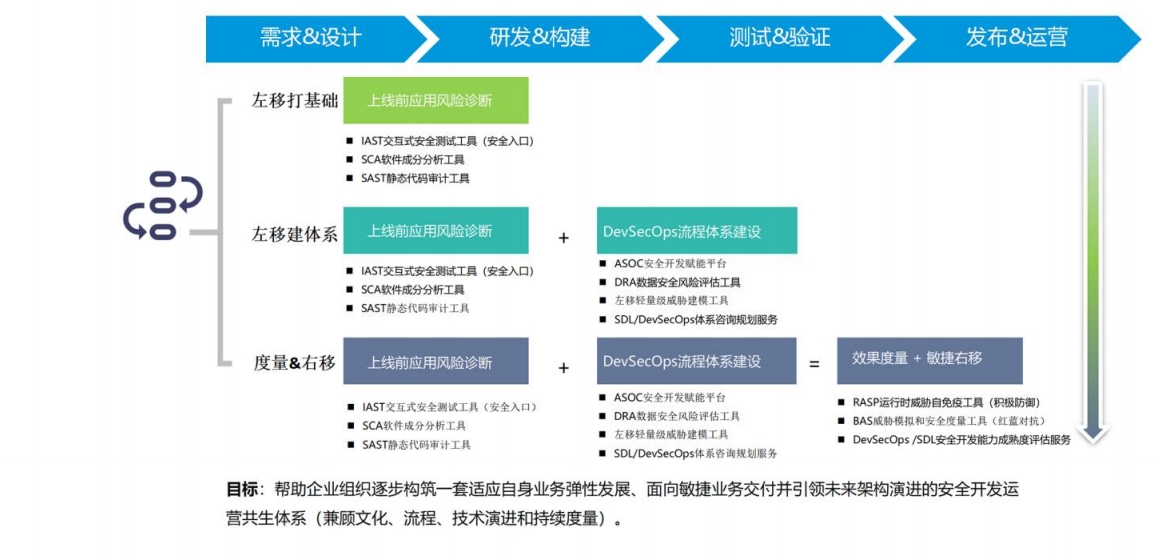

作为业内首次提出的DevSecOps敏捷安全架构,它由敏捷安全核心内涵、敏捷安全框架和典型应用场景三大子系统组成,具有内生自免疫、敏捷自适应、共生自进化三大关键特性,安全左移和敏捷右移是核心实践思想。它的 出现不仅可以帮助企业逐步构建一套适应自身业务发展、面向敏捷业务交付并引领未来架构演进的新- -代网络安全体系,还可以充分指导企业在数字供应链安全、云原生安全等新兴场景中的安全实践工作。

指南将DevSecOps实践分为三个阶段

指南将DevSecOps实践分为三个阶段

关键环节

关键环节

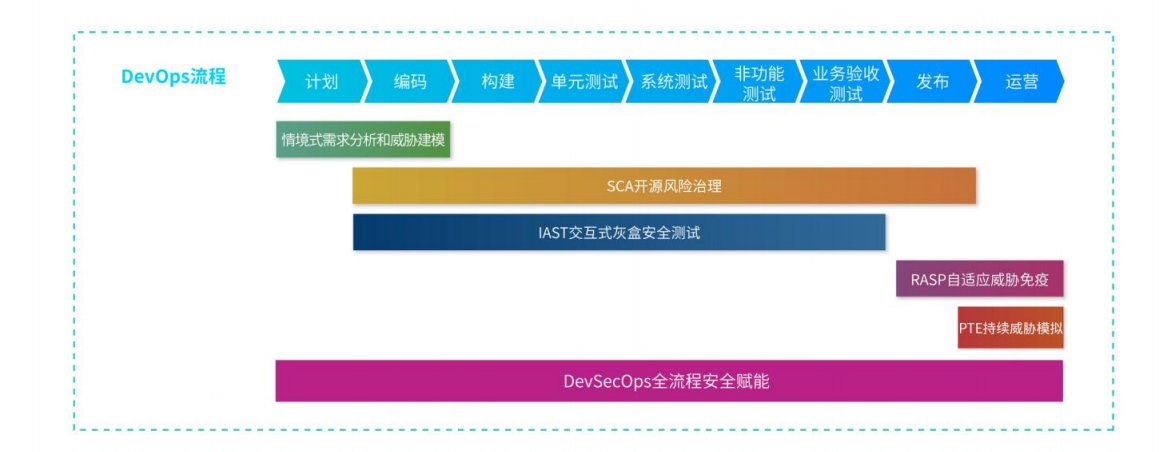

悬镜安全以“智能代码疫苗”为内核,以积极防御框架为实战驱动,以运行时轻量级单探针为应用载体,通过 原创专利级“全流程数字供应链安全赋能平台+敏捷安全工具链”的第三代DevSecOps智适应威胁管理体系, 持续安全赋能DevSecOps全流程,覆盖威胁建模、开源治理、风险发现、积极防御、安全度量等关键环节,在 DevSecOps敏捷安全、数字供应链安全、云原生安全三大典型应用场景下,持续帮助各行业用户构建共生积极防御体系。

安全开发培训

安全开发培训

随着信息安全形势的日益严峻,越来越多的企业开始重视代码安全检测,期望在软件开发过程中就发现并修复漏洞,以加速软件系统的安全交付,有效 降低上线失败风险。

代码审计

代码审计

悬镜安全团队拥有多年的网络攻防经验,因此除了常规检测方式外,我们还会从黑客的角度检视应用系统,从 而发现更多通常会被忽视的漏洞。通常,我们的安全团队会从较浅层次的威胁开始检测,如SQL注入、本地/ 远程文件包含、跨站点脚本、目录遍历、LDAP/XPath注入、未验证的文件上传、缺少访问控制、敏感信息泄露等, 然后将审计目标转换为更复杂的安全风险,如PHP对象注入、弱随机数生成、不安全的加密协议、加密侧通道、 资源耗尽、不安全的密码存储等。直到我们确信您的程序是坚不可摧的。

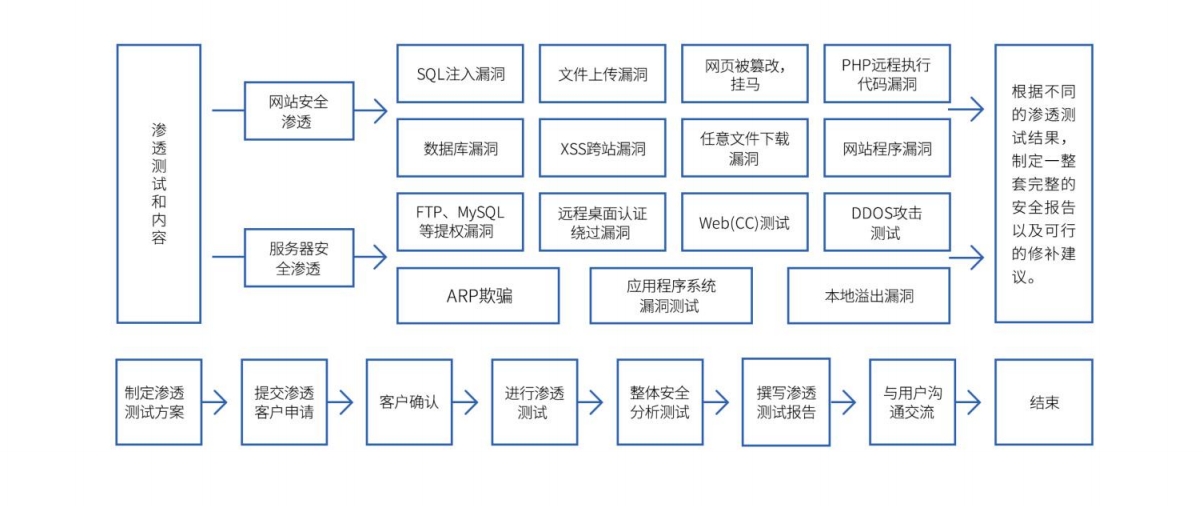

渗透测试

渗透测试

在客户授权许可的情况下,资深安全专家将通过模拟黑客攻击的方式,对企业的网站或在线平台进行全方位渗透入侵测试,来评估业务平台和服务器系统的 安全性。

悬镜渗透测试服务能够提前发现应用系统的漏洞

悬镜渗透测试服务能够提前发现应用系统的漏洞

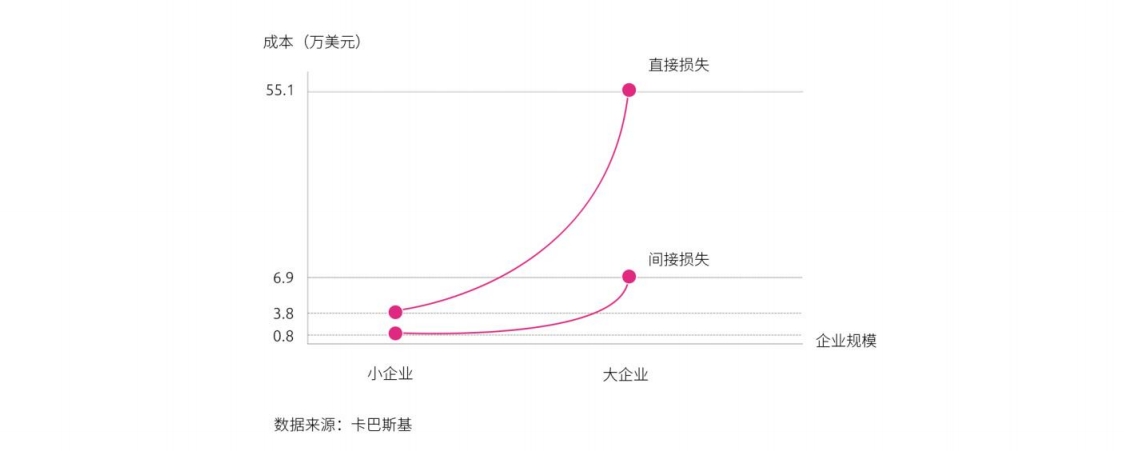

并为客户提供修复建议,以避免漏洞被黑客利用造成信息系统安全事件,为企业挽回数以百万计的直接和间接损失企业。

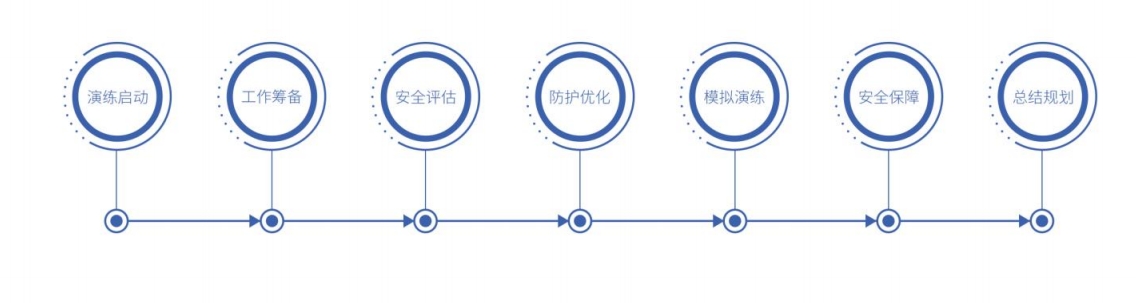

攻防演练

攻防演练

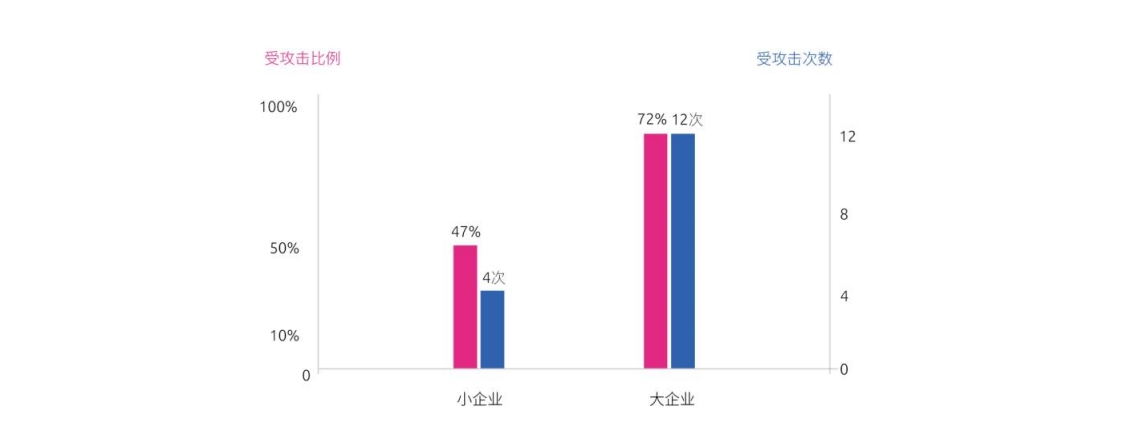

在定的攻击规则下,通过多种持续渗透和攻击手段对重点单位和企业的关键信 息系统进行集中攻击。攻击关键信息资产,获取服务器权限攻防演练的最终目的在于“以攻促防”,在攻防演练过程中,攻击者主要采用渗透性检测方法,通过渗透性测 试先于入侵者发现漏洞,尽可能减少入侵者的机会。通过实网攻防演练可以发现大量现实存在的网络安全问题, 让企业内相关部门门]对如何处理安全事件形成感性和理性的双重认知,同时也对企业网络安全防护工作提供了大 量可供参考和借鉴的经验。

攻击方法

攻击方法

我们的白帽黑客有着多年的网络攻防及CTF竞赛经验,对黑客的思考方式和入侵手段了然于胸。因此,我们的白帽黑客会本色出演,以黑客的方式,利用全面且深入的攻击手段进行攻防演练。

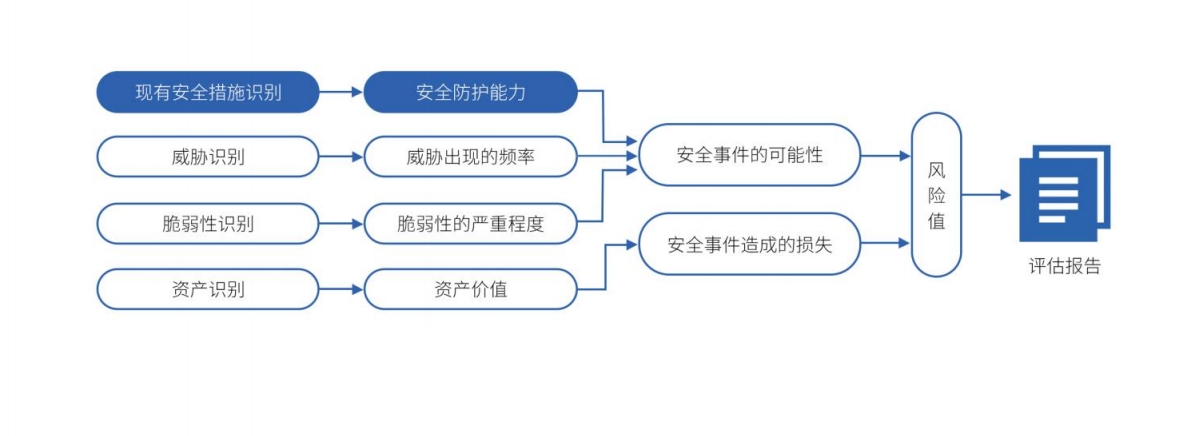

风险评估

风险评估

从风险管理角度,运用科学的方法和手段,系统地分析信息系统所面临的威胁及其 存在的脆弱性,评估安全事件一旦发生可能造成的危害程度,提出有针对性的抵御 威胁的防护对策和整改措施

应急响应

应急响应

合作客户

合作客户

产品推荐

首页

首页