美创科技能源行业解决方案

同时,《泛在电力物联网白皮书2019》指出在安全防护方面要数据安全、端到端的物联网安全体系等技术实现全环节的安全管控,以此构建全场景的安全防护体系,这说明保障数据安全已经成为业内共识。

数据库特权用户随意访问敏感数据;

内部人员使用大权限用户越权访问;

外部人员离职恶意删除数据;

发现异常操作无法自行阻断;

多个人员使用同一帐号登录数据库;

外部人员使用自带电脑登录数据库;

外部人员在任意地点登陆数据库;

传统审计无法定位到终端、人。

SQL注入攻击;

利用应用层漏洞攻击数据库;

利用数据库漏洞入侵数据库;

弱点扫描、漏洞扫描;

数据文件窃取;

备份数据窃取;

数据库撞库攻击;

数据库脱库攻击。

隐私数据合规保护;

法规等隐私数据保护力度越来越大;

软件商需要业务数据进行系统测试;

与管理部门或其他单位进行数据交换;

与其他单位合作进行数据挖掘分析;

互联网化的业务需要对外共享数据;

大数据中需要海量数据进行用户画像。

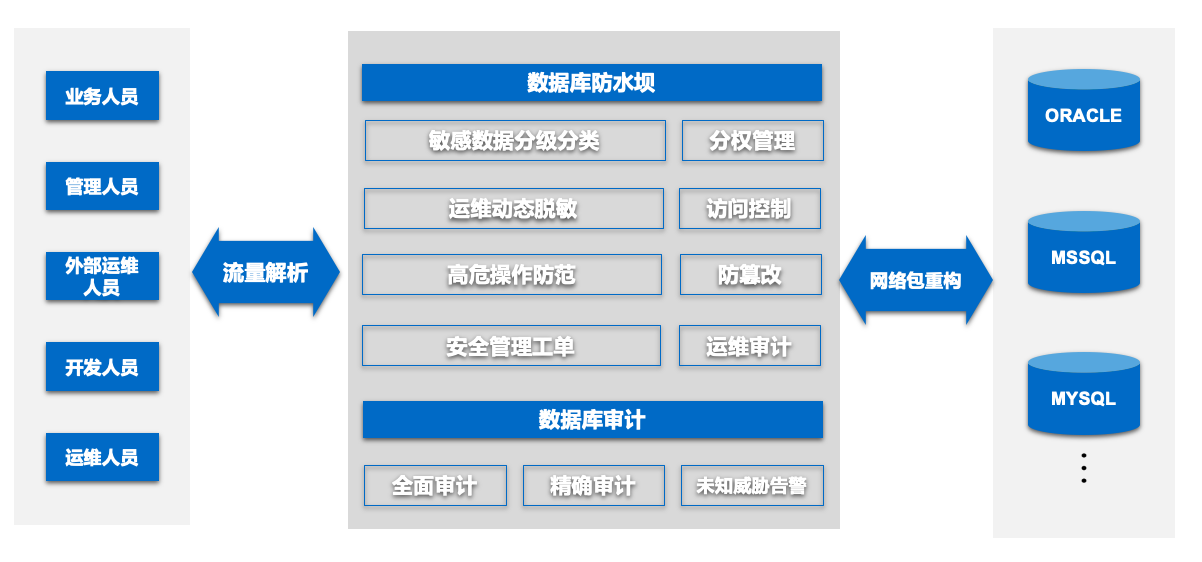

数据库防水坝是一款满足用户数据库安全运维管理需求,集数据库准入、应用访问控制、数据库脱敏、运维审计等多种功能为一体的产品,产品满足数据库运维安全管理,符合运维安全内部控制和法规法令(等级保护、网络安全法、企业内控条例等)的要求,保障重要敏感资产信息不泄露。

产品功能:

1、敏感数据分级分类;

2、数据库误操作防御与危险性操作控制与快速恢复;

3、拥有严苛的数据库准入控制;

4、动态脱敏;

5、工单审批;

6、满足合规审计等要求。

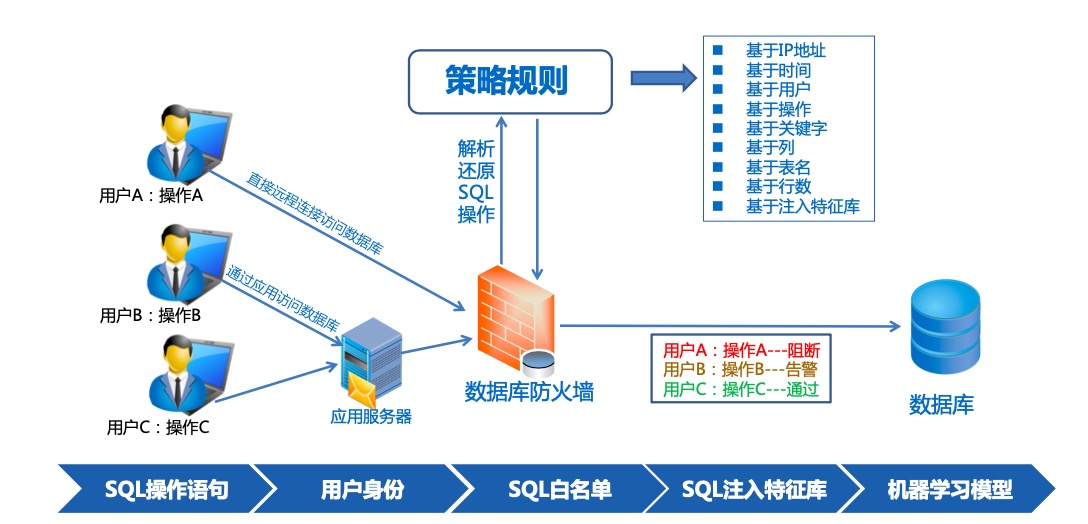

美创数据库安全审计系统以安全事件为中心,以全面审计和精确审计为基础,对数据库的各类操作行为进行监视并记录,以邮件或者短信的方式及时发出告警信息。并通过大数据搜索技术提供高效查询审计报告,定位事件原因,以便日后查询、分析、过滤,实现对目标数据库系统的用户操作的监控和审计,为企业保护自身合法权益提供必要的依据。

在满足等保等合规要求的基础上,内置大数据搜索引擎可提供高效、全面的精准审计,实现全面的安全管理,降低企事业单位的运营风险。

SQL注入检测和防御,SQL注入白名单、SQL注入黑名单,SQL注入特征库,并且引入机器学习模型。

支持检测和审计密码猜测行为,通过设置密码猜测次数限制进行防护,达到密码猜测限制,锁定猜测终端,支持自动解锁和手工解锁。

数据库需要稳定的运行环境,每当有新漏洞出现时,数据库补丁在进行稳定性及回归测试之前,数据库本身对与新漏洞没有防御功能。通过美创数据库防火墙系统的虚拟补丁功能,可以将数据库补丁安装到防火墙上,阻断黑客通过漏洞进行的攻击。

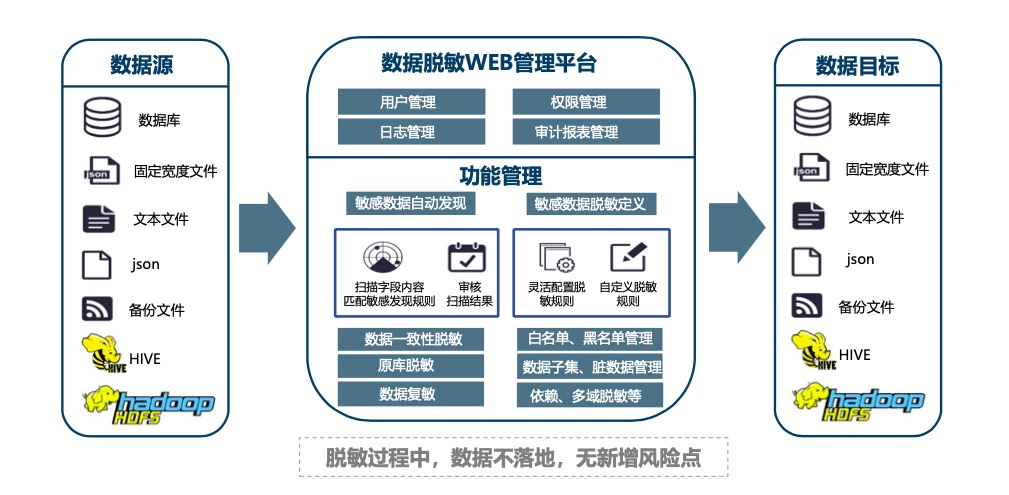

美创数据脱敏系统可以实现敏感数据自动发现,敏感数据脱敏定义。适配多种数据源,支持数据特征识别、规则校验识别,根据数据样本自动梳理。分析数据,生成数据地图,最终确认、审核。

美创数据脱敏系统在数据处理全流程中,敏感数据不落地,不存在中间环节数据泄露风险。

开发测试环境往往会采用真实生产系统数据,但是测试库缺乏一定的安全措施,一般都通过手工/脚本方式进行数据脱敏。美创数据脱敏系统,从生产源数据开始,抽取敏感数据进行漂白、变形,保证数据脱敏后的一致、可用。支持从数据库到数据库、数据库到文件、文件到文件、文件到数据库等多种数据脱敏方式。

从全局性策略出发,以互联互通的安全技术为保障,以平台化的管理工具为支撑,辅以长期可靠的安全运维保障和规范化的安全管理,搭建出真正能够有效对抗威胁,保障应用的安全体系。

采用数据资产发现、数据流动安全、数据内控安全、外部入侵安全等多种技术和措施,实现数据的可用性、完整性和保密性保护,并充分考虑各种技术的组合和功能的互补性,合理利用措施,从外到内形成一个纵深的安全防御体系,保障信息系统数据安全整体保护能力。

采取强度一致的安全措施,并采取统一的防护策略,使各安全措施在作用和功能上相互补充,形成动态的医疗行业数据安全防护体系。