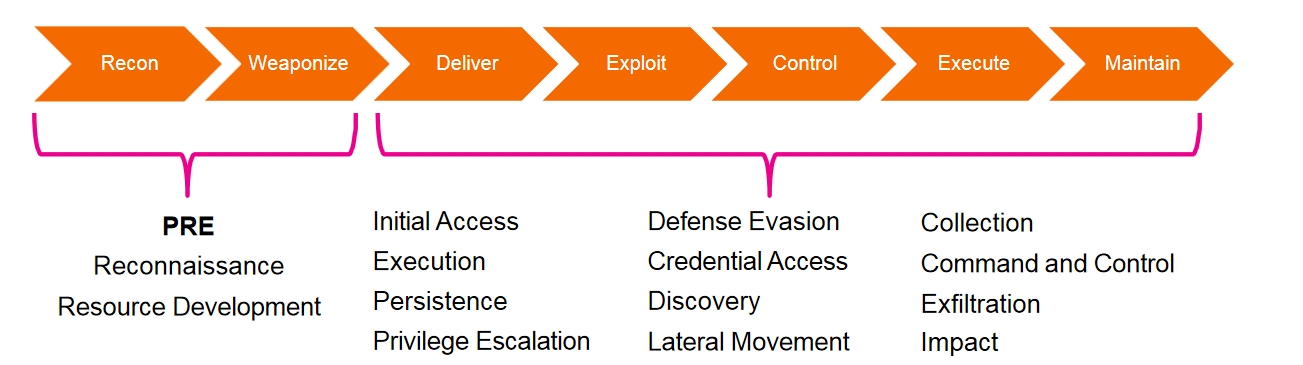

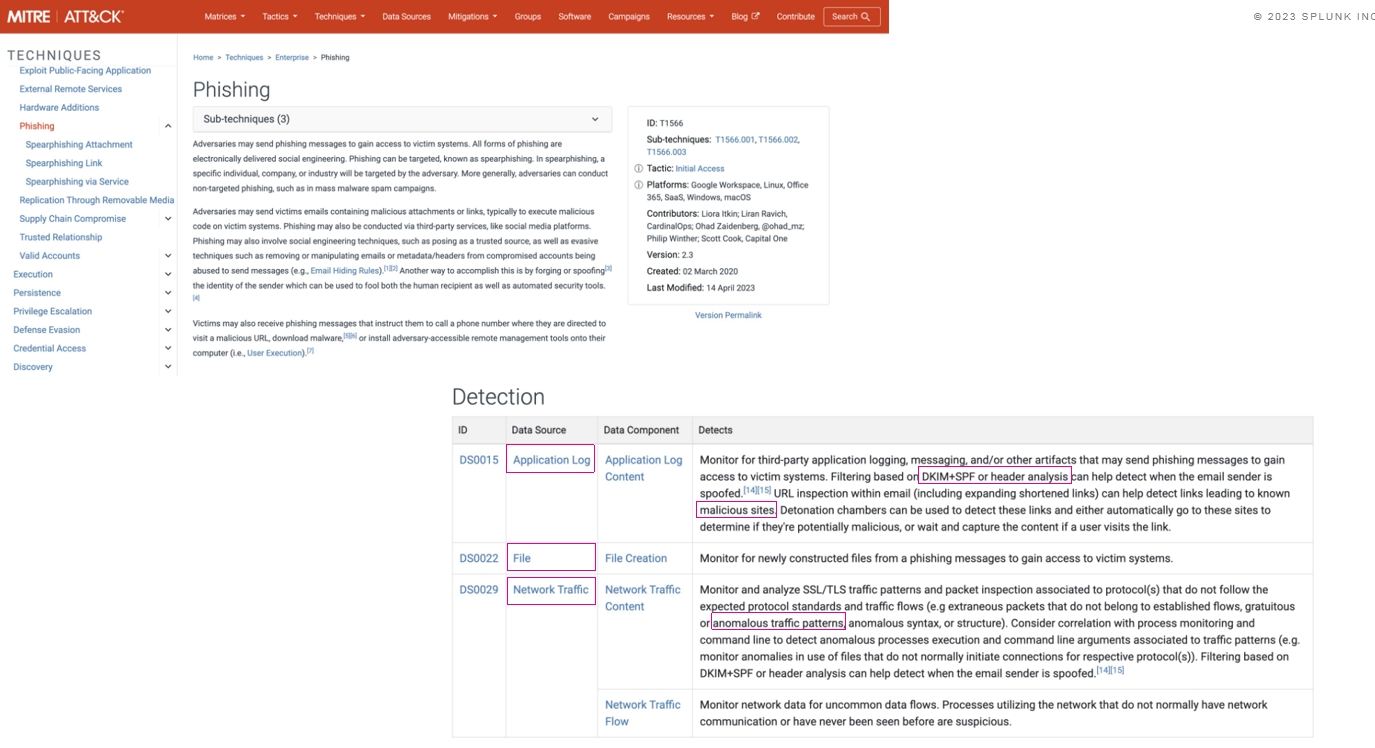

MITRE ATT&CK

MITRE ATT&CK

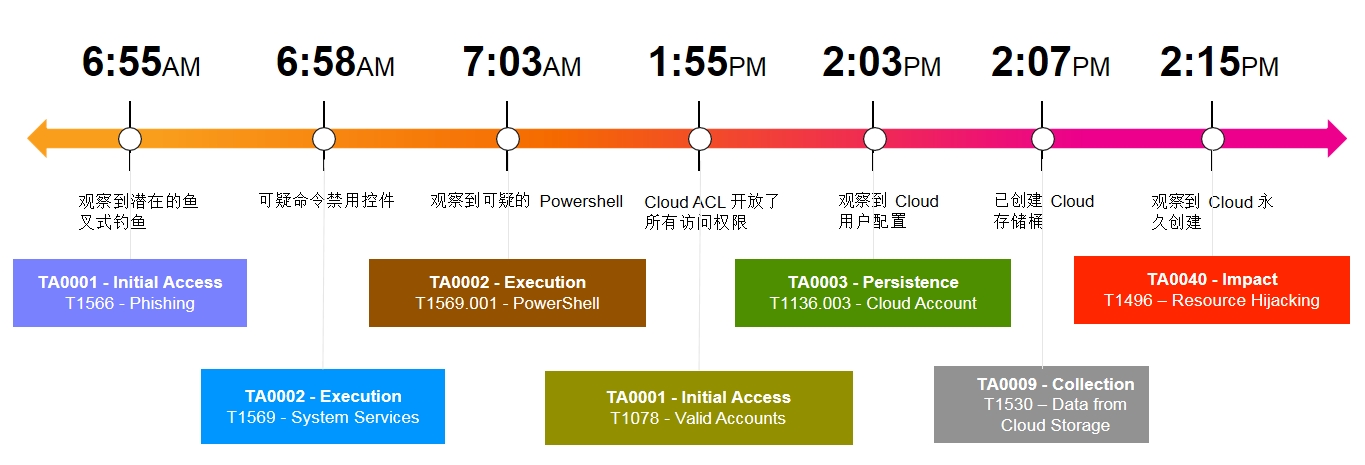

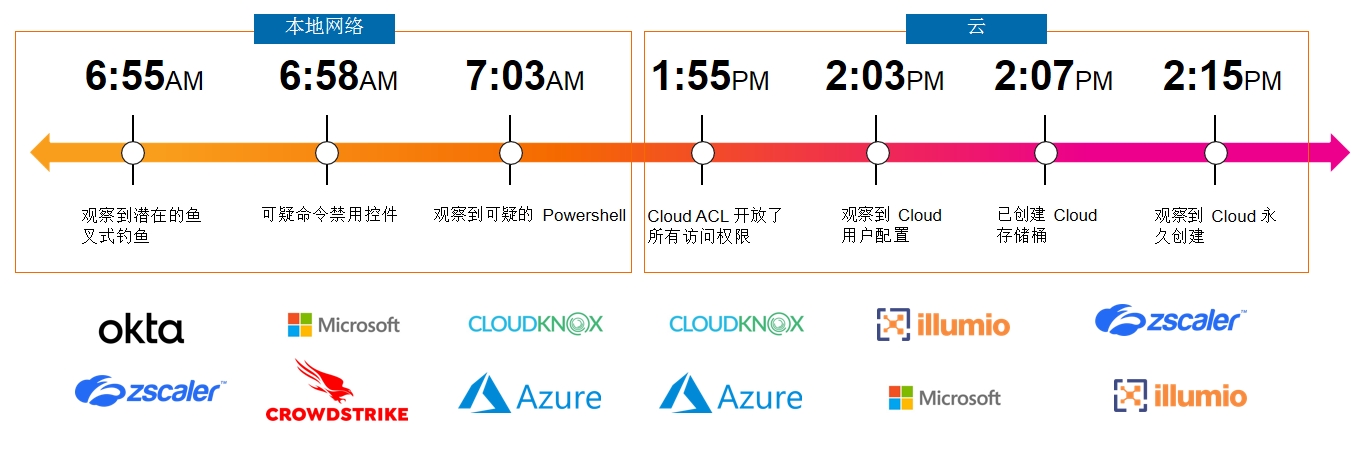

现实中安全实践是怎样的?

现实中安全实践是怎样的?

现实中安全实践是怎样的?

现实中安全实践是怎样的?

现实中安全实践是怎样的?

现实中安全实践是怎样的?

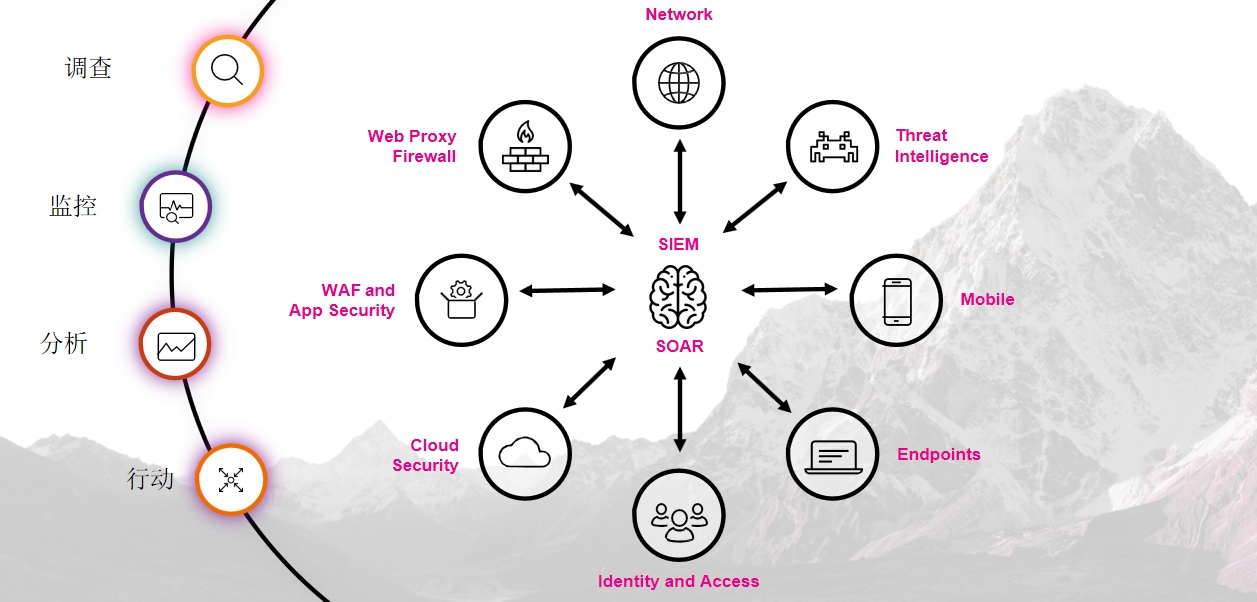

以数据为中⼼的现代 SOC

以数据为中⼼的现代 SOC

传统安全运营的主要问题

传统安全运营的主要问题

安全神经中枢

安全神经中枢

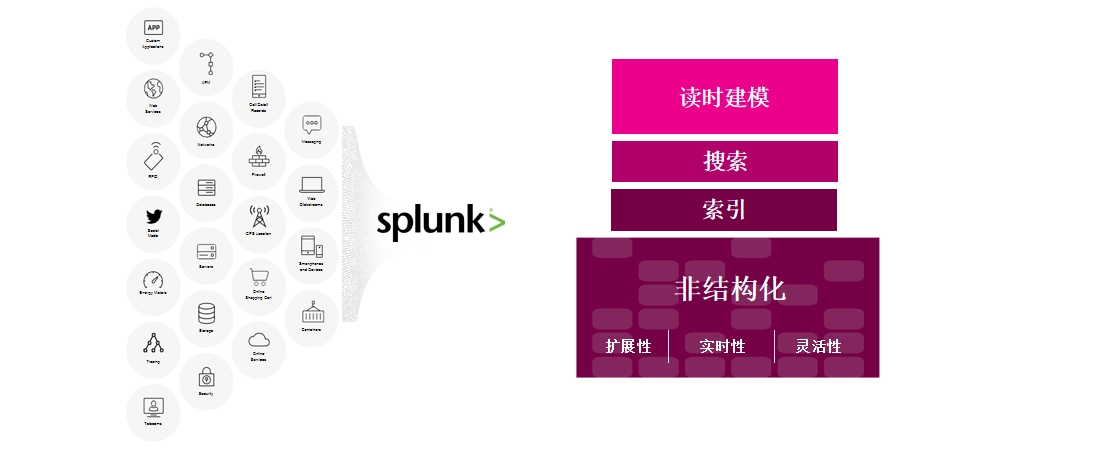

革命性的数据处理技术

革命性的数据处理技术

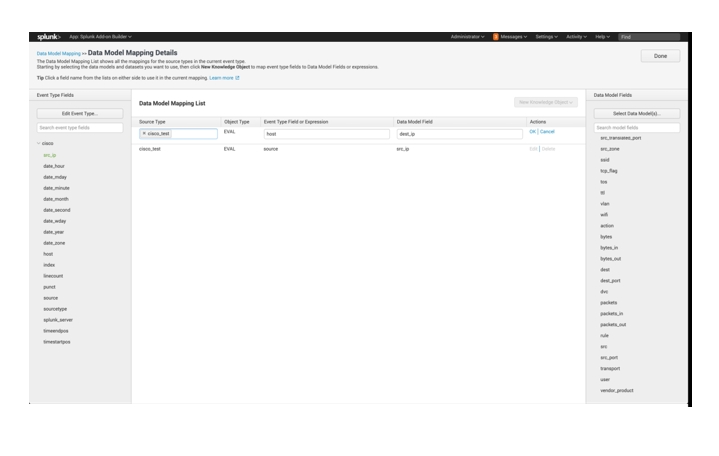

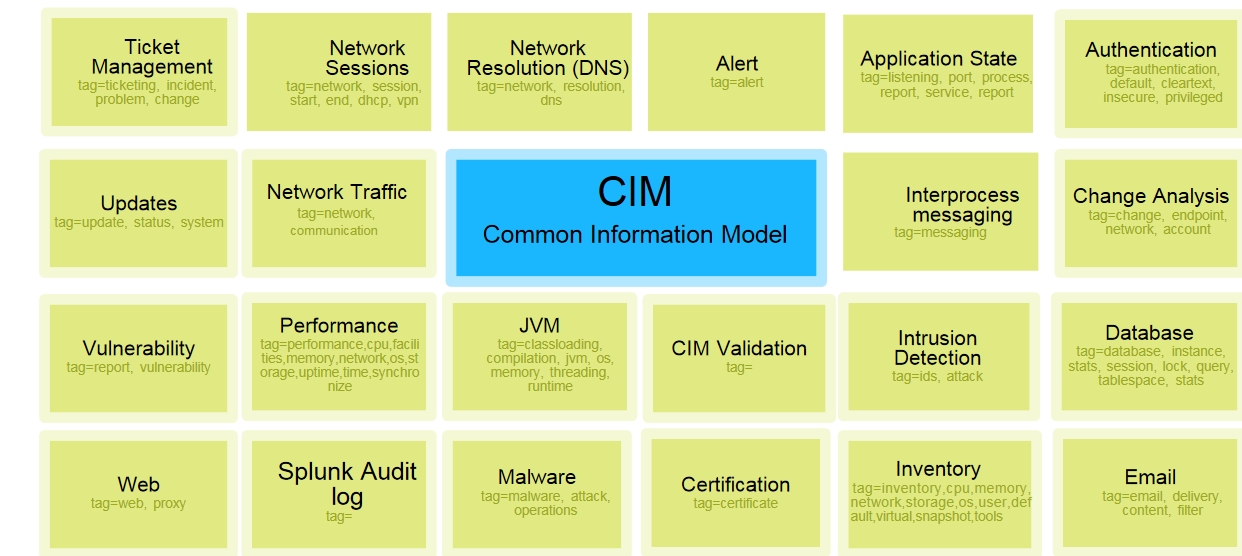

安全通用数据模型

安全通用数据模型

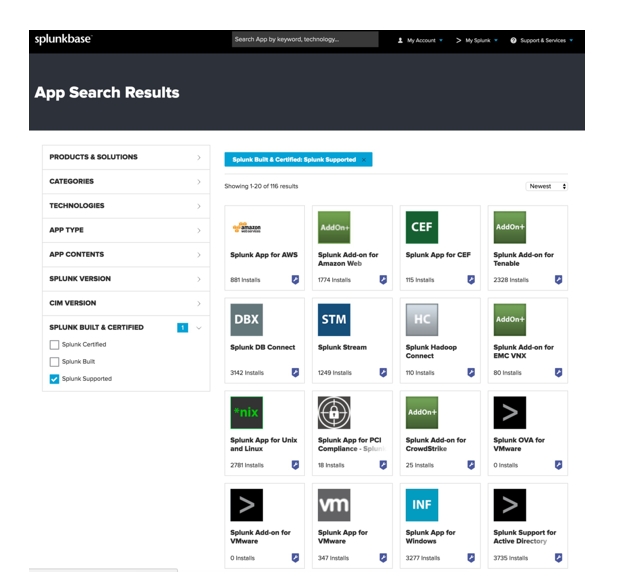

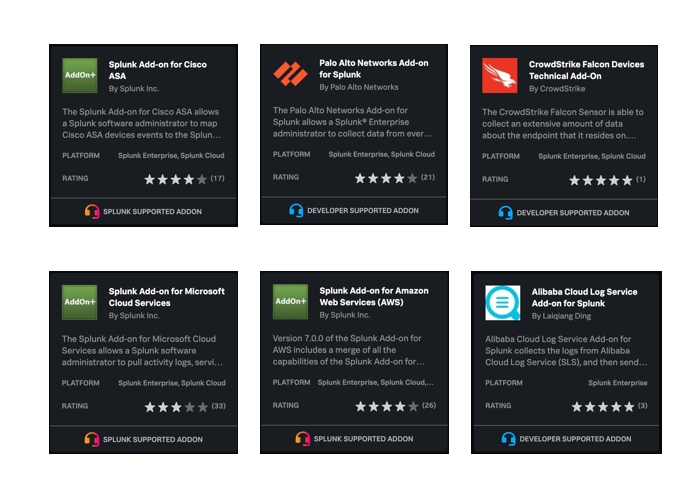

便捷的安全数据加载

便捷的安全数据加载

便捷的安全数据加载

便捷的安全数据加载

便捷的安全数据加载

便捷的安全数据加载

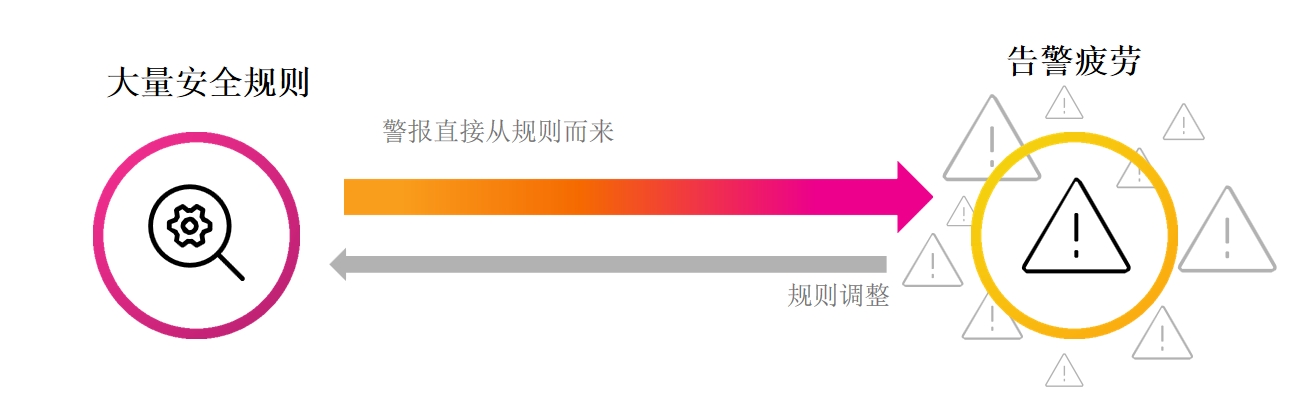

应对告警疲劳

应对告警疲劳

修复上游的一切

修复上游的一切

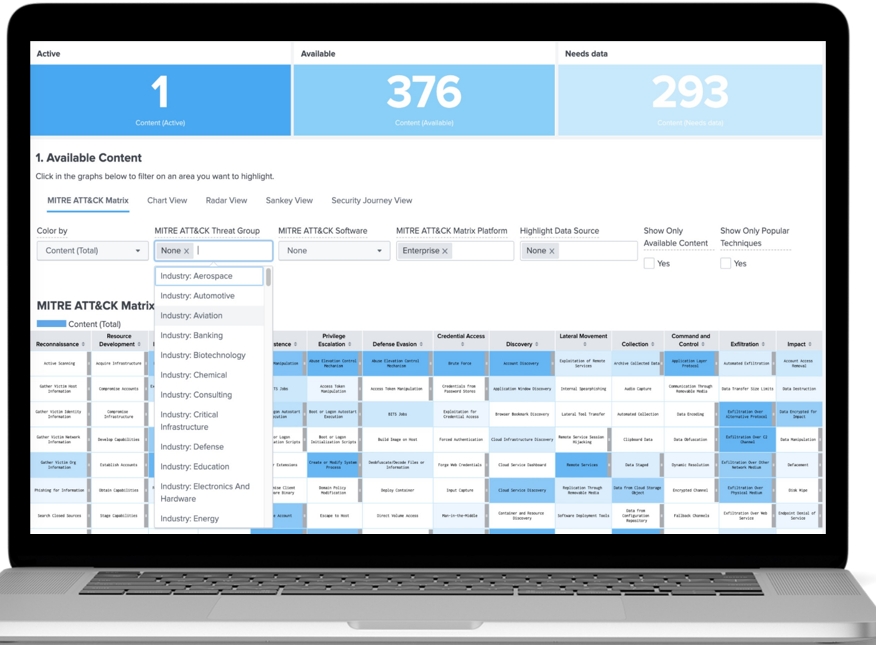

管理您的用例

管理您的用例

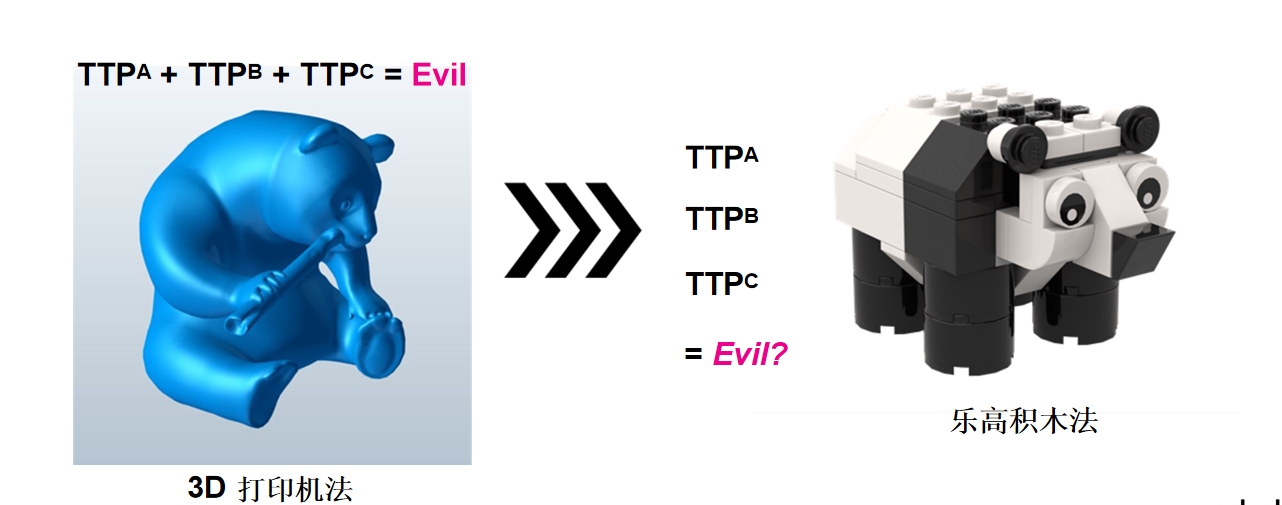

聚合逻辑

聚合逻辑

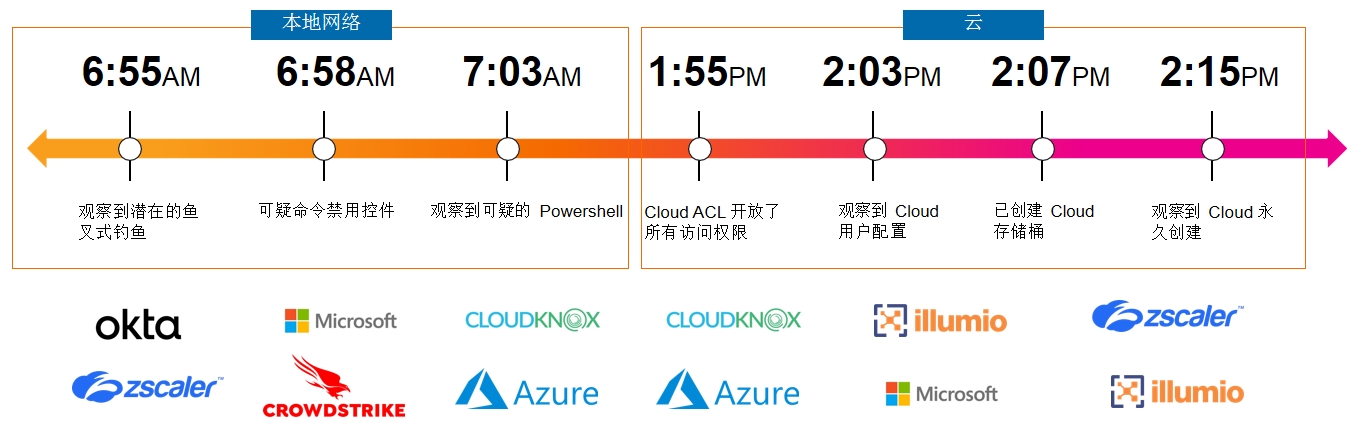

现实中安全实践是怎样的?

现实中安全实践是怎样的?

现实中安全实践是怎样的?

现实中安全实践是怎样的?

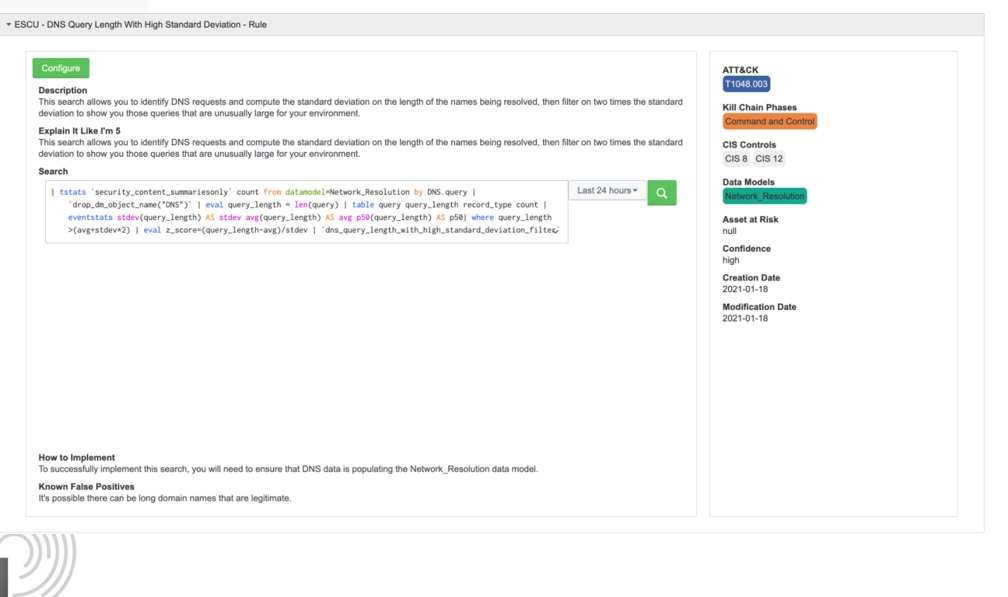

Splunk Security Contents

Splunk Security Contents

灵活SPL

灵活SPL

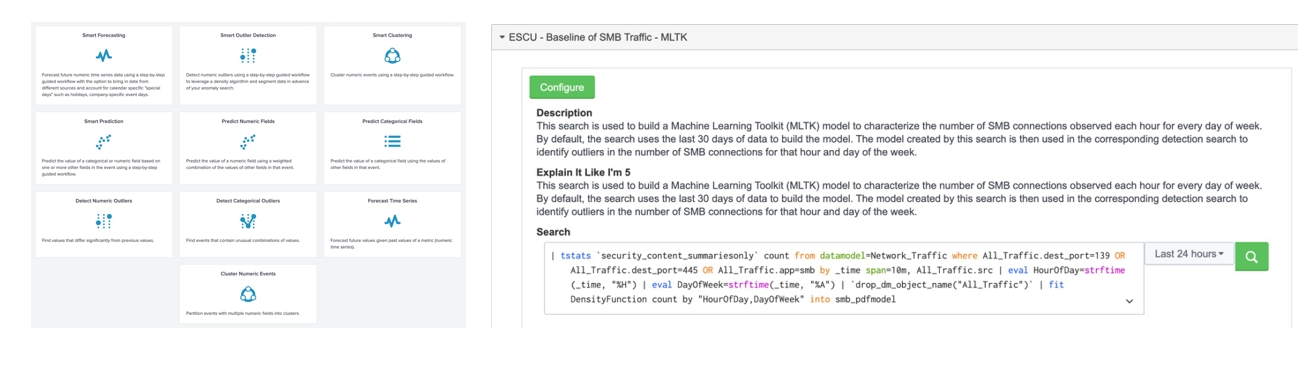

基于机器学习的异常检测

基于机器学习的异常检测

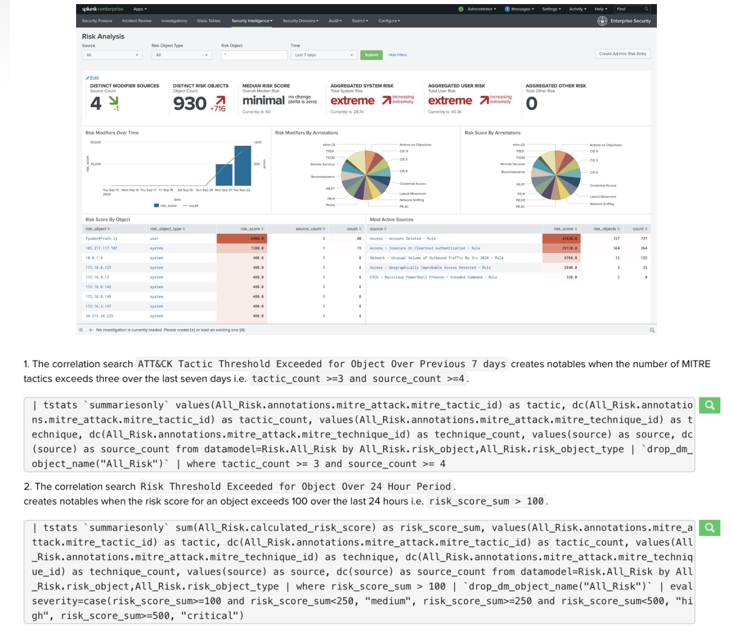

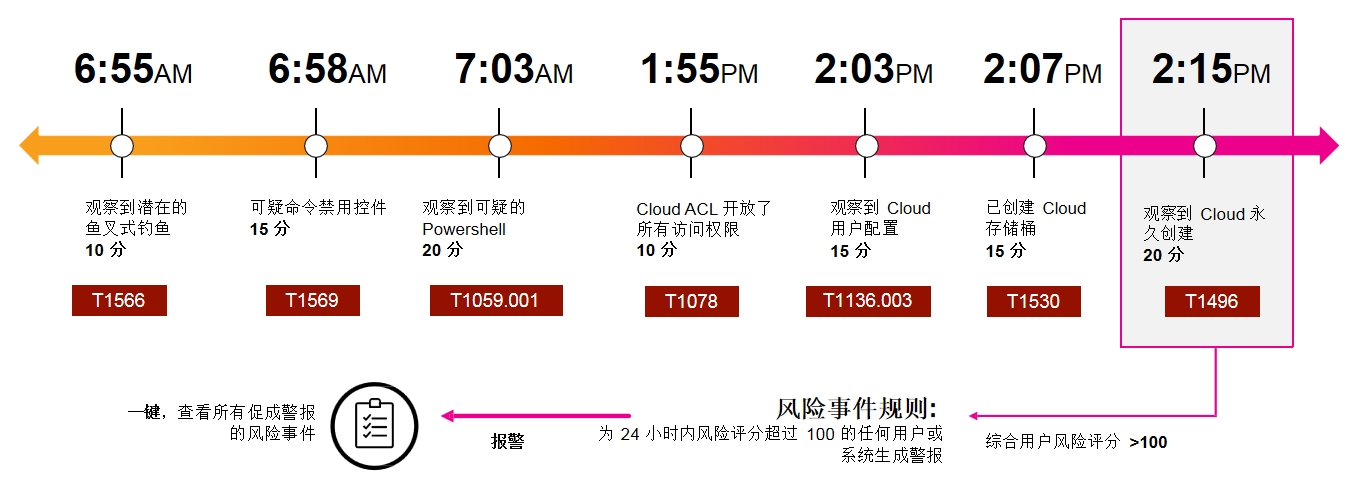

基于风险的警报

基于风险的警报

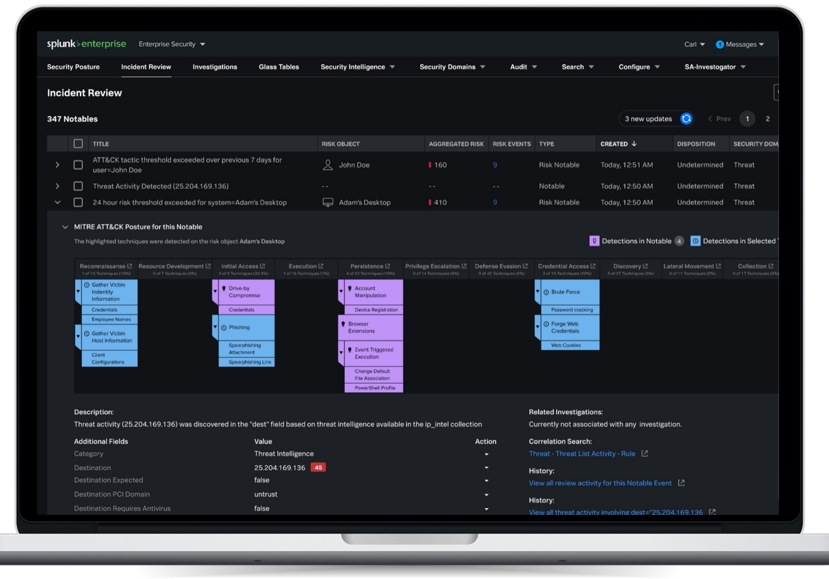

加速调查和响应

加速调查和响应

自动化

自动化

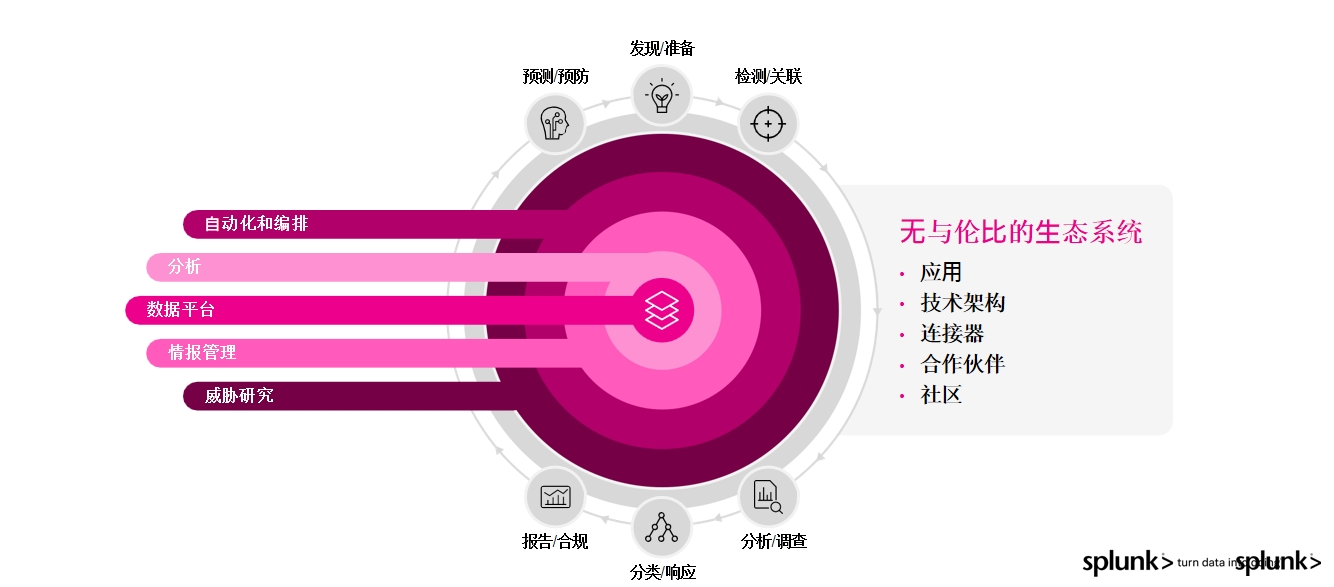

Splunk 安全运营套件

Splunk 安全运营套件

契合当前的安全成熟度

契合当前的安全成熟度

安全数据之旅

安全数据之旅

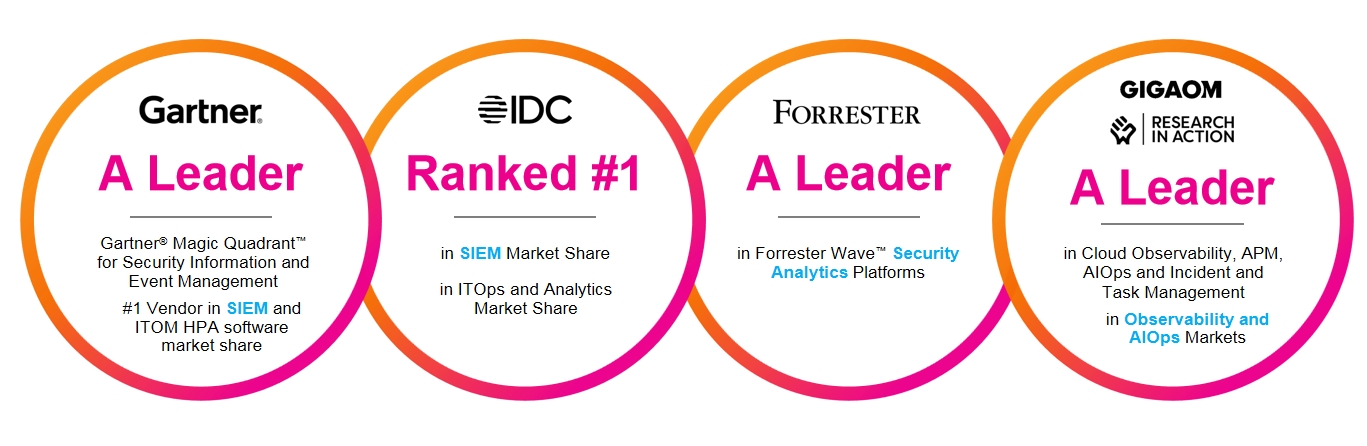

Splunk是将数据转化为行动的领导者

Splunk是将数据转化为行动的领导者

开源网安实时应用自我防护平台,采用插桩技术实现无需人工干预的、无感知的攻击检测和防护功能。RASP平台通过在应用程序的字节码中动态插桩检测“探针”,来获取应用程序各种运行时的上下文信息,在应用程序运行的时候,利用当前上下文信息实时保护应用。基于对应用程序中的各种信息,进行灵活的重组与分析,可以更完整的检测出常见攻击实例(如注入型漏洞等)与逻辑安全攻击实例。

云端部署

插桩技术

攻击验证

实时防护

深信服物联网接入安全网关SIG,基于网络嗅探技术主动发起探测,合理控制探测速度和并发,避免网络风暴。扫描探测与流量分析相结合,提取特征并生成指纹信息,无法识别的资产,可人工提取特征并快速合入指纹信息库。

安全存储

数据采集

有效防护

严格管控

天融信高级可持续性威胁安全监测系统与天融信防火墙联动,建立APT监测与阻断防御体系。可通过内容详实的分析报告呈现鉴定结果,为防火墙提供文件安全属性。

安全可靠

高效稳定

功能完备