深信服可扩展检测响应平台XDR

网络安全工作仍然面临大量挑战

网络安全工作仍然面临大量挑战

过去安全运营方案存在的不足

过去安全运营方案存在的不足

深信服安全运营建设思路

深信服安全运营建设思路

深信服认为,面向未来的安全运营,以“人机共智”安全运营理念和服务模式,充分整合“人员-工具-流程”,着力于“发现问题,解决问题”,基于网络安全工作流程从风险识别、协同保护、监测预警、响应处置、监督检查 5 个环节,帮助用户增强安全运营能力、提升安全运营效率、体现安全工作效果、彰显安全工作价值等。

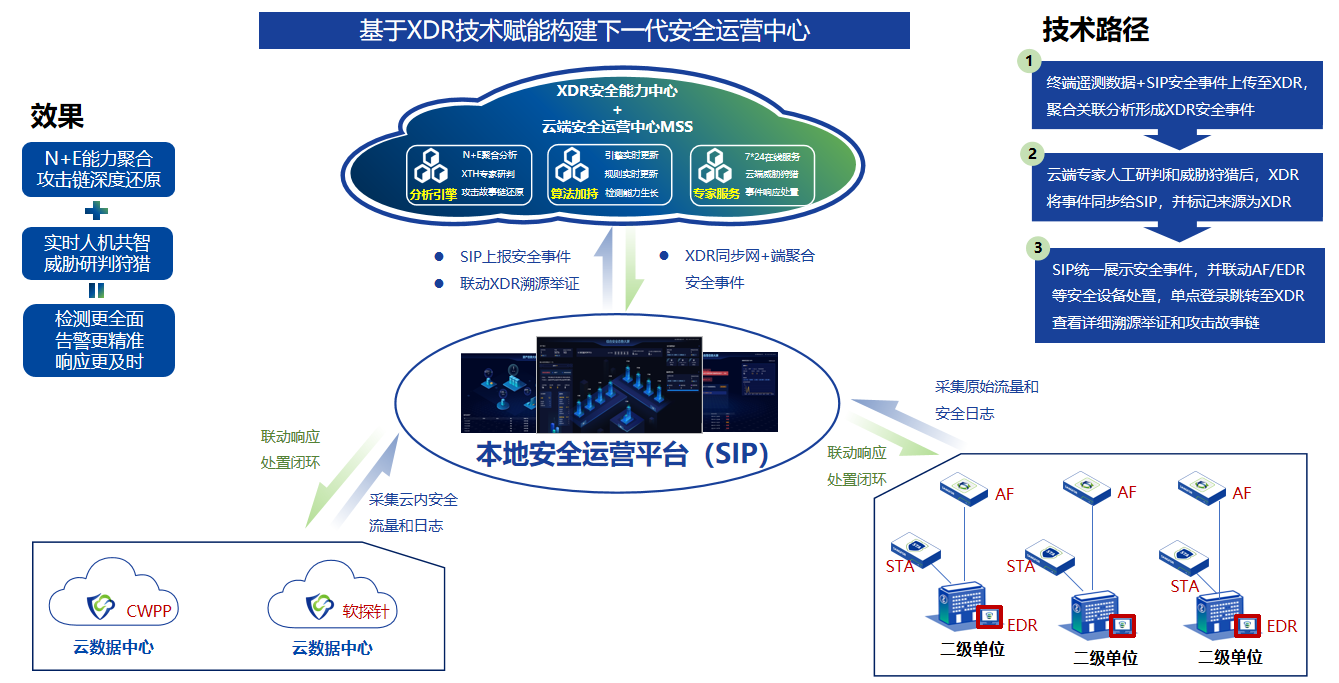

基于XDR赋能的安全运营方案

基于XDR赋能的安全运营方案

基于XDR构建持续安全运营

基于XDR构建持续安全运营

第一步:梳理资产--资产识别与全生命周期管理

第一步:梳理资产--资产识别与全生命周期管理

第二步:识别风险--平台发现资产脆弱性发现

第二步:识别风险--平台发现资产脆弱性发现

跨三层取MAC:解决内网资产IP冲突以及DHCP场景IP变更的问题。对接采集DNS服务器日志:在探针不能镜像到DNS代理服务器前的流量场景下,不需要改变网络架构,即可解决DNS服务器被标失陷主机的问题,实现失陷主机的精准定位。

第二步:识别风险--通过全流程服务排查业务与网络风险

第二步:识别风险--通过全流程服务排查业务与网络风险

注:默认服务对象及服务范围,只对授权资产进行梳理、评估、处置及运营,若需要扩展服务对象及服务范围,需要增加服务内容。

第三步:威胁监测与溯源分析--威胁检测

第三步:威胁监测与溯源分析--威胁检测

基于NTA(网络流量分析)技术、利用人工智能分析(南北向与东西向)流量和载荷文件,从而识别异常协议、异常流量、主机异常行为;匹配机制问题: 传统安全设备的判断机制是特征匹配,需要通过异常检测的方式才有可能识别出可疑攻击行为,0day、特种木马、隐蔽通道传输等未知攻击;监控网络流量、资产、设备,建模学习日常网络行为,这样对异常的连接、数据交互、用户变更等可以实现安全可视和追踪。

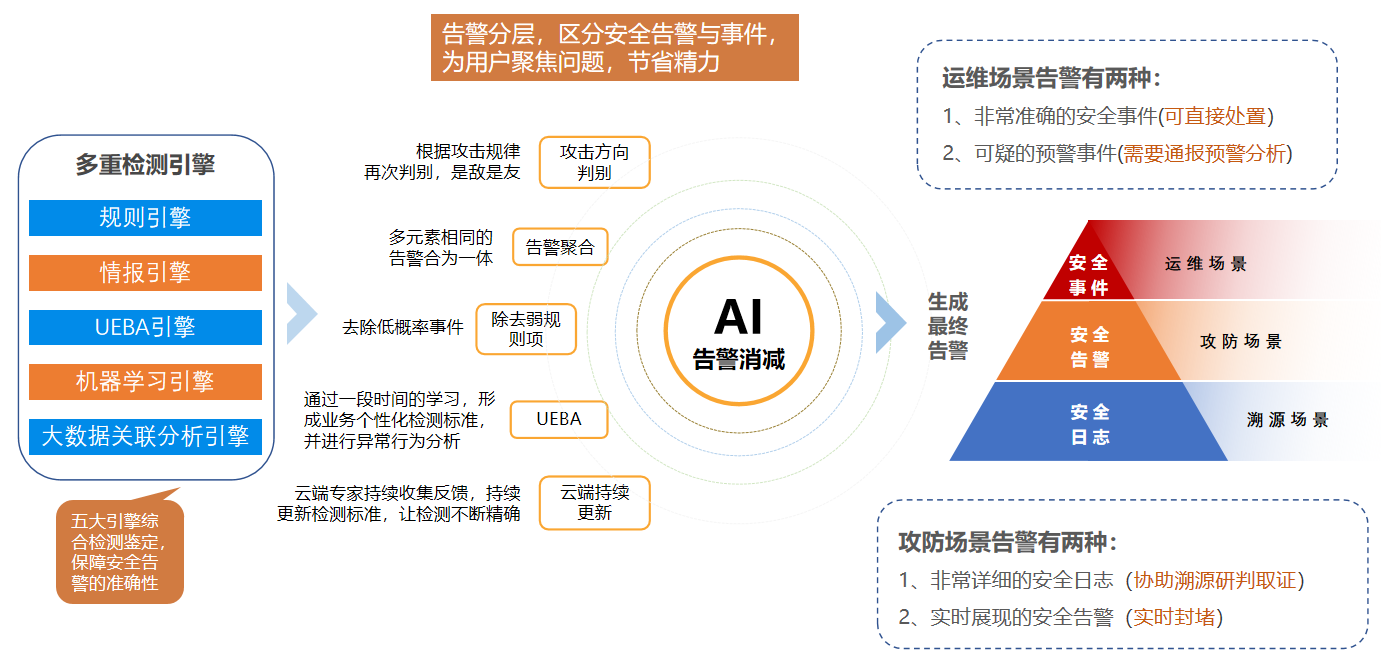

第三步:威胁监测与溯源分析--威胁感知(告警)

第三步:威胁监测与溯源分析--威胁感知(告警)

第三步:威胁监测与溯源分析--威胁分析溯源

第三步:威胁监测与溯源分析--威胁分析溯源

第三步:威胁监测与溯源分析--基于XDR深度还原攻击故事链

第三步:威胁监测与溯源分析--基于XDR深度还原攻击故事链

第四步:威胁处置--平台联动安全产品处置

第四步:威胁处置--平台联动安全产品处置

超过20类预定义场景自动化响应策略,事件秒级自动处置。业内最丰富的响应手段,自动推荐最佳处置策略,广泛与第三方安全设备联动处置。处置结果自动反馈,安全事件处置效率提高90%以上 。

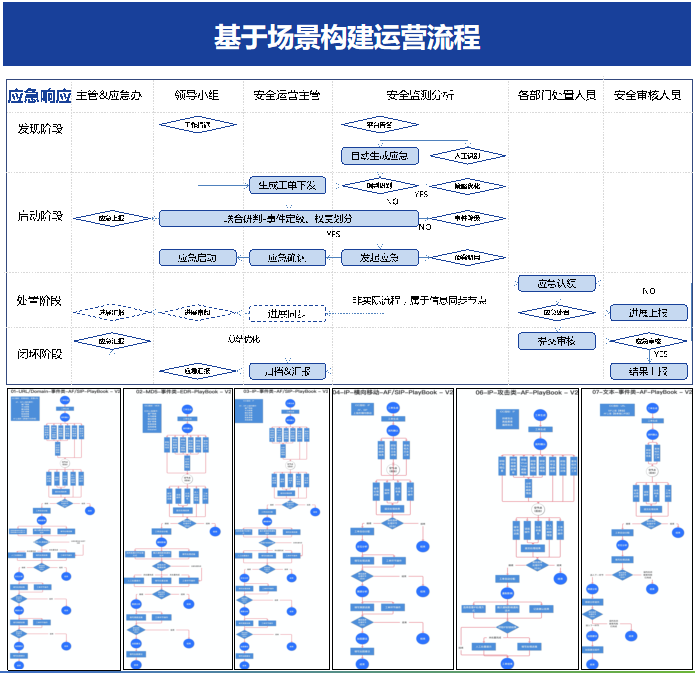

第四步:威胁处置--平台基于SOAR构建场景化处置运营流程

第四步:威胁处置--平台基于SOAR构建场景化处置运营流程

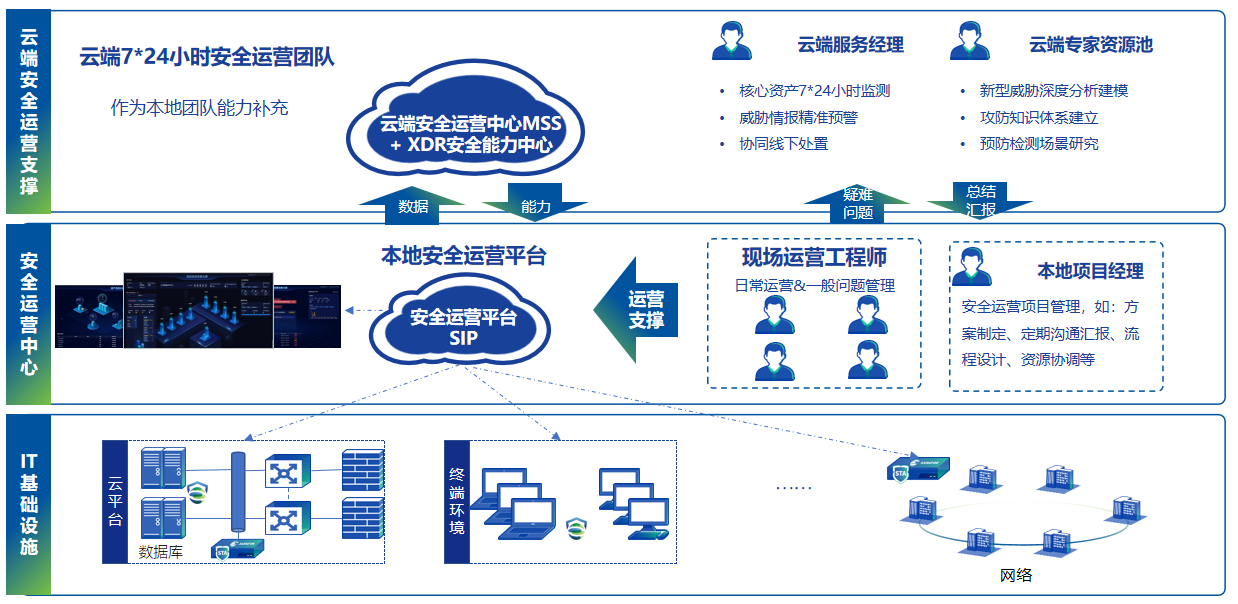

第四步:威胁处置--基于MSS构建云地联动7*24小时运营服务

第四步:威胁处置--基于MSS构建云地联动7*24小时运营服务

通过云端在线专家及本地服务团队构建服务梯队,同时对核心资产7*24小时重点保障

第四步:威胁处置--产品+服务闭环处置实例

第四步:威胁处置--产品+服务闭环处置实例

10分钟内,完成了一次“事件监测—排查分析—溯源真实黑客

方案亮点与价值总结

方案亮点与价值总结

全面检测已知威胁,创新检测技术精准有效检出各种新型/未知威胁,如加密流量、C2异常外连、勒索挖矿等最少告警,最易懂报表,最丰富直观大屏,降低运维工作量,联动闭环高效便捷。

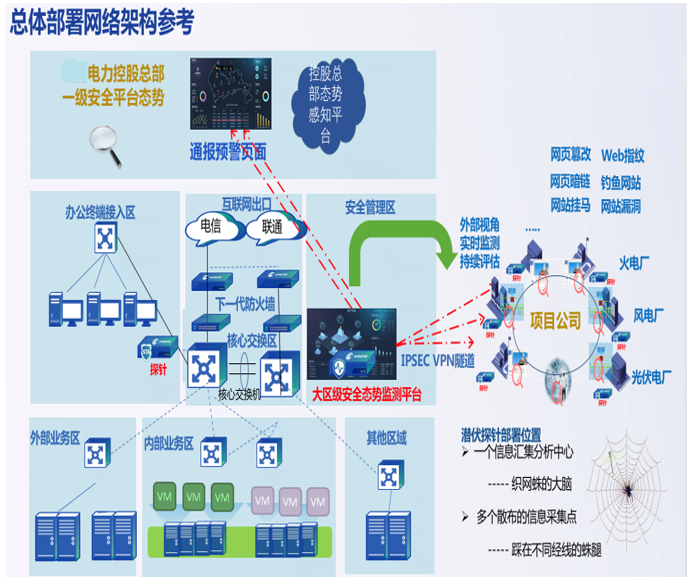

案例分享-xx电力

案例分享-xx电力

案例分享:汽车行业优选实践—XX集团安全运营中心建设

案例分享:汽车行业优选实践—XX集团安全运营中心建设

部分案例列表

部分案例列表

领先的技术能力源于数十年的积累和创新

领先的技术能力源于数十年的积累和创新

十几年的专业技术积累与创新,铸就不朽的技术实力。超过13年技术积累,基于全流量的深度挖掘能力业内领先。僵尸网络检出率99.7%,Speeh等百余种僵尸病毒家族全球独报。千万级新型勒索病毒对比测试,检出率97.85%,误报率小于0.1%。基于机器学习、行为建模的未知威胁检测能力远高于业界平均水平。2020年入选《中国网络流量监测与分析产品研究报告》全部产品专业能力组。

获得权威机构与用户的一致认可

获得权威机构与用户的一致认可

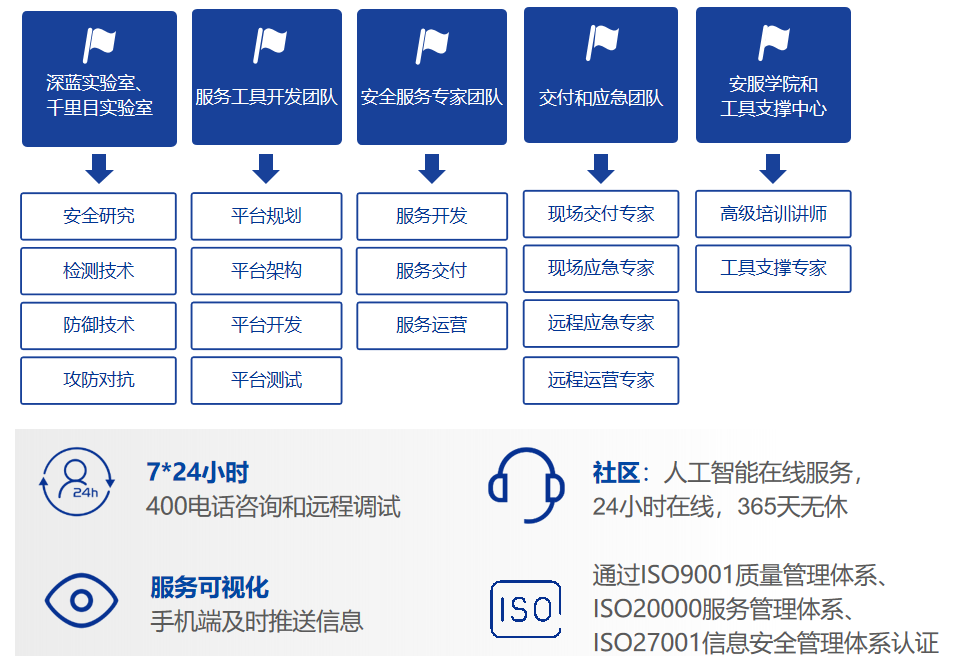

专业的安全服务团队提供极致服务体验

专业的安全服务团队提供极致服务体验

产品推荐

首页

首页