威努特终端检测与响应系统

立即咨询

传统终端防护机制无法快速响应安全威胁

传统终端防护机制无法快速响应安全威胁

高级攻击需要机器学习和AI技术来应对

高级攻击需要机器学习和AI技术来应对

创新技术融合的下一代终端安全解决方案

创新技术融合的下一代终端安全解决方案

融合人工智能、欺骗防御、微隔离等多项新型技术,威努特打造了全新的下一代终端EDR产品。威努特EDR可满足资产梳理、病毒防范、安全合规(等保4级)、运维管控等多方面需求。

遵循Gartner自适应闭环架构的EDR产品

遵循Gartner自适应闭环架构的EDR产品

多层次检测引擎实现高检出低误报

多层次检测引擎实现高检出低误报

基于AI的威胁引擎深度检测潜在安全威胁

基于AI的威胁引擎深度检测潜在安全威胁

预防、预测-资产管理功能

预防、预测-资产管理功能

预防、预测-安全检测功能

预防、预测-安全检测功能

预防、预测-安全基线加固

预防、预测-安全基线加固

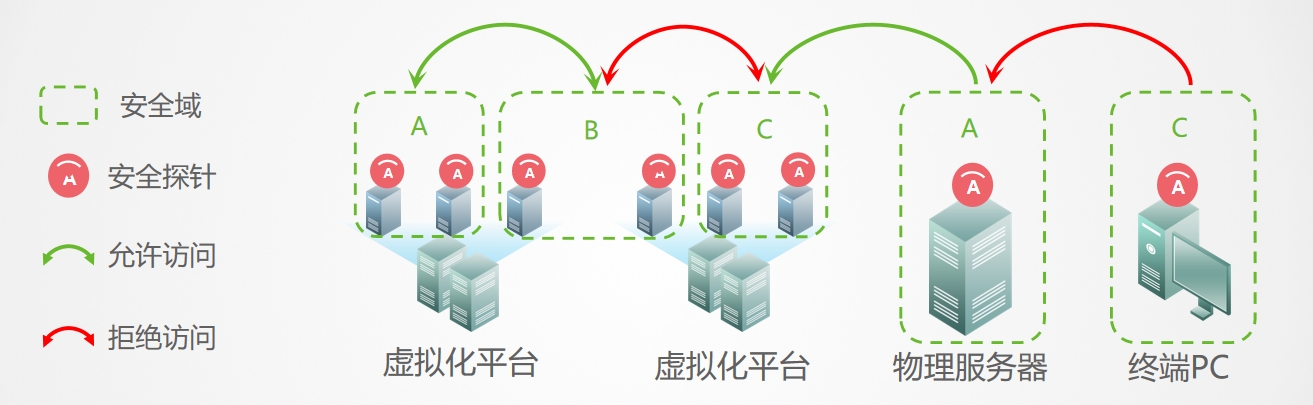

预防、预测-微隔离

预防、预测-微隔离

能够实现出/入站双向访问控制、自定义IP/端口访问、对象违规访问精准记录等功能。网络连接复杂的业务环境,支持自动枚举网络连接来快速构建微隔离策略。

预防、预测-外设管控

预防、预测-外设管控

普通U盘管理:需在统一安全管理平台统一注册,注册后可正常使用,可控制其使用权限,包括禁用、只读、读写。安全U盘管理:没有安装工控主机卫士的主机上安全U盘只显示普通区且只读,在装有主机卫士的主机上,显示安全区和普通区,可控制使用权限。其他外设管理:支持3G、4G无线上网卡,光驱、串口、并口、蓝牙。

阻止、防护-访问控制

阻止、防护-访问控制

在三级等保系统中,要求对重要的主体、客体采用强制访问控制机制。在四级等保系统中,要求对所有的主体、客体采用强制访问控制机制。对工控系统中很多涉及国计民生的关键基础设施(比如:发电控制系统、轨道交通控制系统、自来水控制系统、石油石化生产控制系统等),等保2.0要求必须采用强制访问控制机制来保证系统的安全性。

阻止、防护-访问控制

阻止、防护-访问控制

终端检测与响应系统强制访问控制功能融合了BLP和Biba模型,首先对主体(用户)和客体(文件、程序)进行安全级别定义,然后对不同安全级别的主客体制定读写的基本访问控制策略。

阻止、防护-双因子认证

阻止、防护-双因子认证

仅使用密码单一因素的登录极易被暴力破解,使用USBKey和口令结合的方式,可大幅提升身份鉴别强度及安全性。工控主机卫士配套USBKey,登录系统时接入USBKey并输入正确的密码方能登录,可满足等保2.0身份鉴别要求。

阻止、防护-威胁诱捕

阻止、防护-威胁诱捕

RDP、HTTP、FTP、MYSQL协议仿真对攻击威胁进行阻滞、捕获、分析、溯源取证

检测、监控-违规外联检测

检测、监控-违规外联检测

响应、调查-威胁响应及处置

响应、调查-威胁响应及处置

网“端”云协同联动

网“端”云协同联动

产品特性

产品特性

产品价值

产品价值

产品推荐

ONES Project 为ONES工具核心产品,强大的自定义引擎,适配需求管理、任务管理、缺陷管理、迭代管理等诸多场景,帮助团队进行项目规划、跟踪进度、实现快速迭代,为敏捷、瀑布流等项目制软件研发提供强大灵活的工具技术。

汇贤ATS数字化招聘管理工具,为管理层、招聘HR、面试官打造专属招聘工作台,总览全局招聘数据,对接eHR,候选人电子合同签署到自助入职平滑过渡,实现招聘-入职的全流程管理。帮助企业0成本个性化自建招聘渠道,音视频立体化展示雇主品牌形象,便捷网申体验,人性化求职体验,扩大企业招聘影响力。

抖脉超级提词王是一款直播脚本提词软件,支持多脚本编辑、临时提词、违禁词检测、多端支持等诸多功能。直播提词王可减少主播记忆口播台词的时间在直播过程中随时提示和切换商品的口播文案,提高直播效率。

首页

首页