威努特网络准入系统

企业内网安全现状

企业内网安全现状

内网风险分析-网络资产不可视无感知

内网风险分析-网络资产不可视无感知

设备种类繁多,设备查找与维护繁琐,维护效率低,网络资产不可视、无感知。

内网风险分析-存在非授权接入

内网风险分析-存在非授权接入

终端种类多,分布广泛,无线接入方便,非法入侵者能够利用终端接入点实现网络的入侵和数据的访问。

内网风险分析-内网主机存在安全隐患

内网风险分析-内网主机存在安全隐患

操作系统漏洞、病毒威胁、木马软件、随身WIFI滥用、弱口令等情况。

客户对准入产品的需求

客户对准入产品的需求

威努特网络准入产品NAC6000

威努特网络准入产品NAC6000

资产可视化管理(1)-终端识别分类

资产可视化管理(1)-终端识别分类

终端识别分类:自动识别接入的终端资产设备类型、系统和相关信息,并自动分类统计

资产可视化管理(2)-网络信息识别

资产可视化管理(2)-网络信息识别

网络信息识别:自动识别网络位置,绘制拓扑图,图形化展示交换机面板信息,进行精确终端定位。

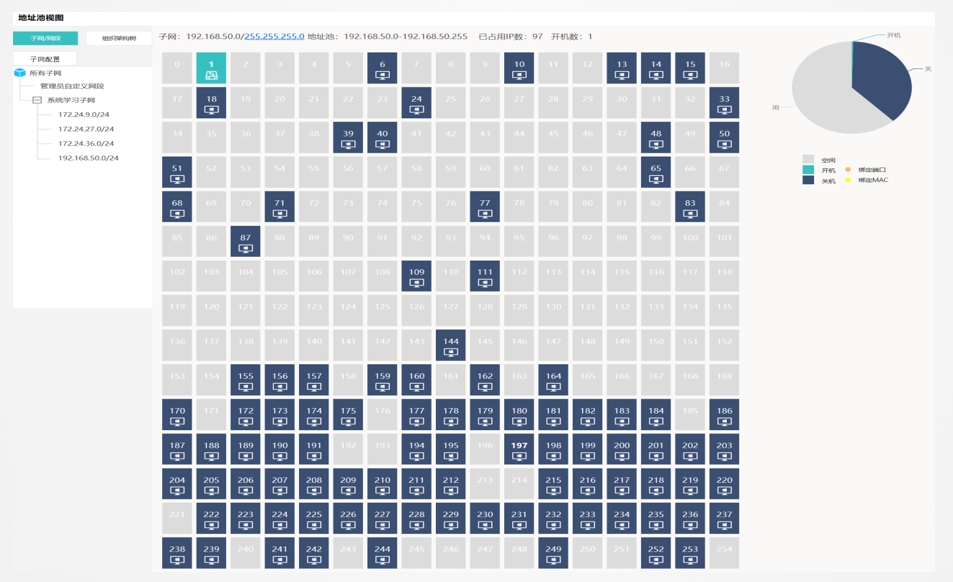

资产可视化管理(3)- IP地址识别

资产可视化管理(3)- IP地址识别

IP地址识别:图形化展示各子网IP地址使用状态,可进行查询、回溯,执行IP、MAC、端口绑定。

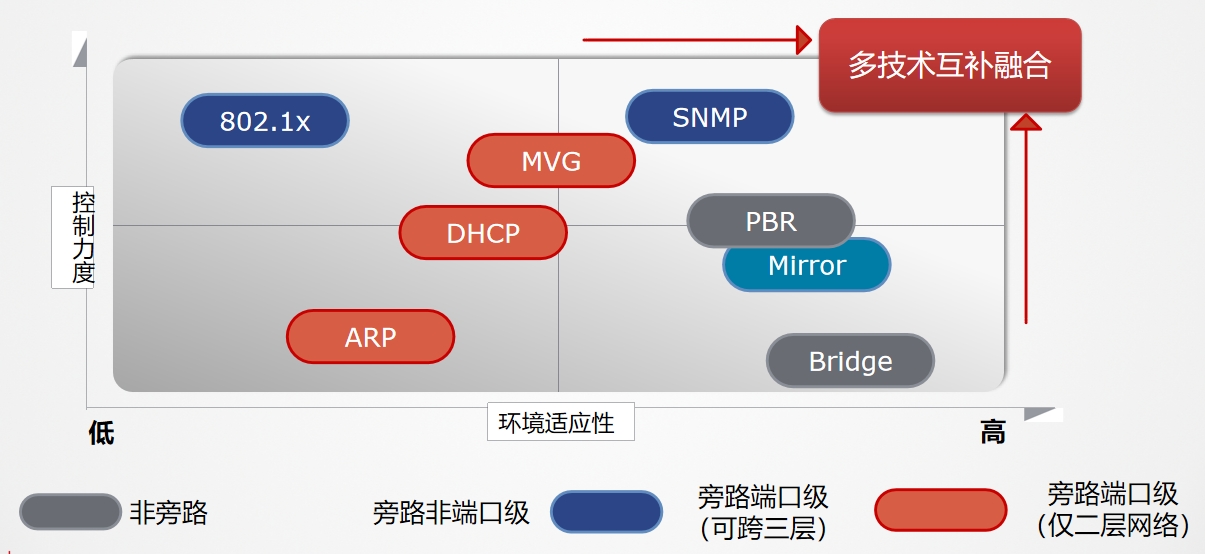

终端准入控制(1)-准入技术丰富

终端准入控制(1)-准入技术丰富

准入技术丰富:拥有业内最丰富的准入技术,支持准入技术复用,适用于各种网络环境。

终端准入控制(2)-计算机、手机准入控制

终端准入控制(2)-计算机、手机准入控制

计算机、手机准入控制:确保用户实名接入,终端合规入网,访问权限清晰。

终端准入控制(3)-用户入网流程

终端准入控制(3)-用户入网流程

用户入网流程:通过web重定向页面自主完成身份认证、客户端安装、设备注册、安全检查等入网流程

终端准入控制(4)-哑终端准入

终端准入控制(4)-哑终端准入

哑终端准入:自动识别哑终端类型,放行合法哑终端入网,防止非法终端伪造哑终端IP、MAC入网

终端准入控制(5)-网络边界设备管理

终端准入控制(5)-网络边界设备管理

网络边界设备管理:展现网络设备连接信息,精确定位终端所在交换机端口。实时发现网内存在的HUB和NAT设备,杜绝“网中网”行为。

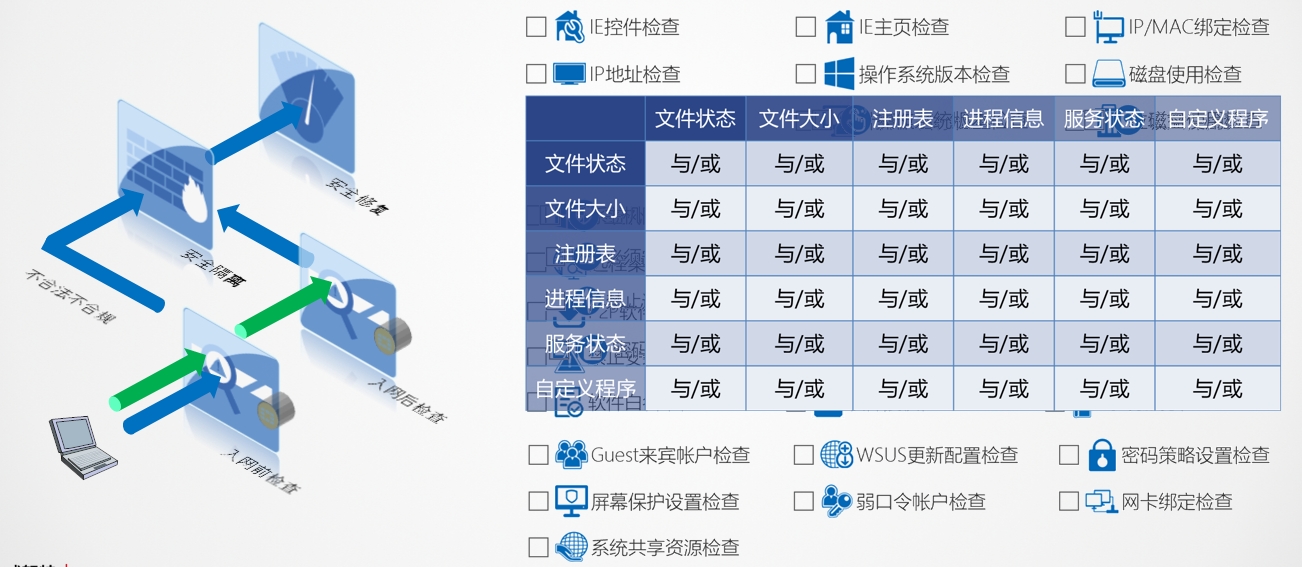

终端安全管理(1)-安全性检查

终端安全管理(1)-安全性检查

终端安全性检查:确保计算机满足国家和单位规定的安全基线要求,对违规终端进行网络隔离与安全修复。

终端安全管理(2)-行为管理

终端安全管理(2)-行为管理

终端行为管理:严格控制终端行为,防止违规操作,同时对终端的日常维护提供辅助功能,提高运维效率

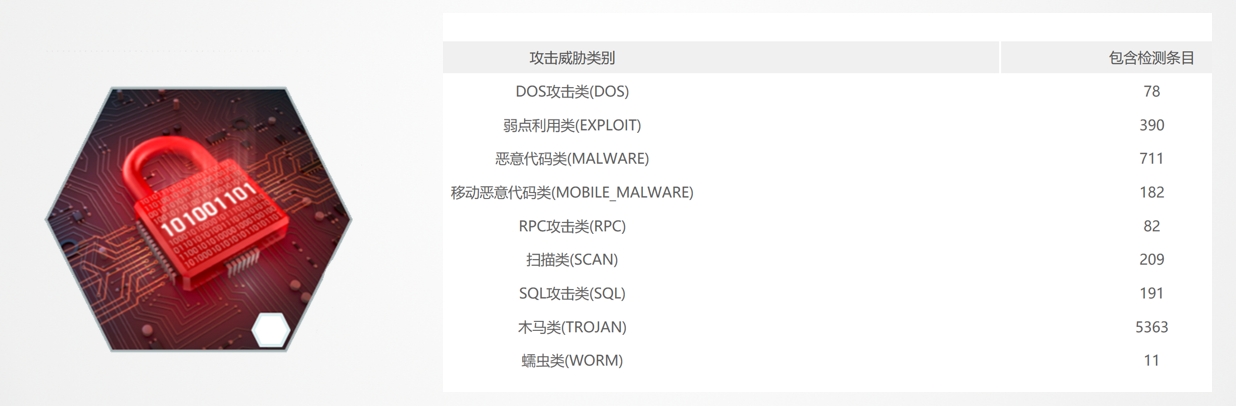

终端安全管理(3)-攻击检测

终端安全管理(3)-攻击检测

终端攻击检测:内置6000余条攻击特征库,通过流量监听实时检测2~7层各种攻击行为,以列表和图示等方式准确、直观、动态的进行网络攻击展示。

产品部署模式(1)-一般部署结构

产品部署模式(1)-一般部署结构

一般部署结构:在局域网核心交换机旁路部署NAC6000网络准入系统,对全网终端进行统一的准入管控,一般建议部署双机。

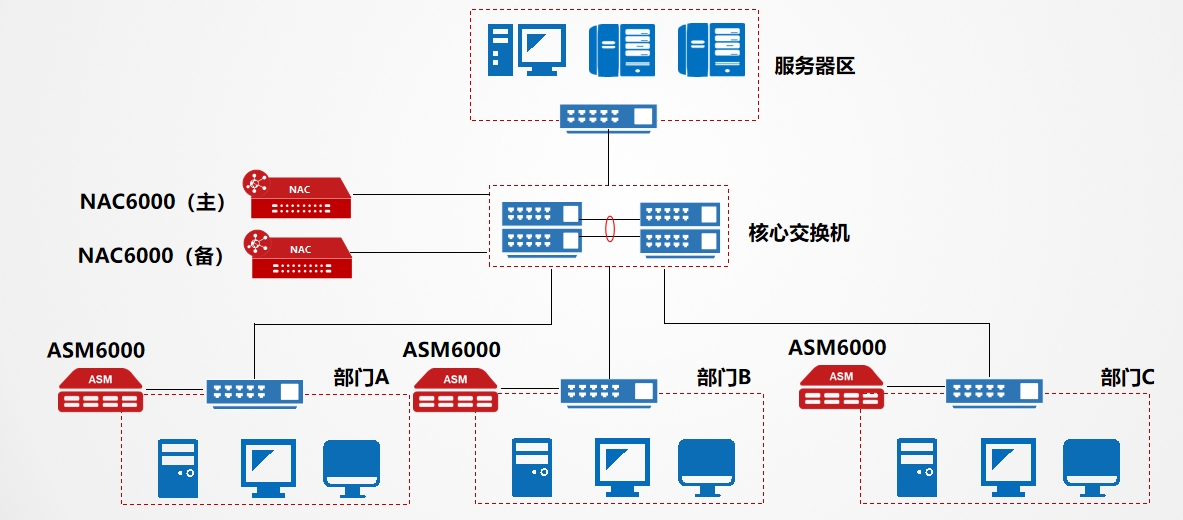

产品部署模式(2)-探针部署结构

产品部署模式(2)-探针部署结构

探针部署结构:在总部部署NAC网络准入系统,在分支单位部署探针设备ASM准入控制器,所有授权、数据、策略均在NAC,ASM仅负责本区域终端的发现和阻断。

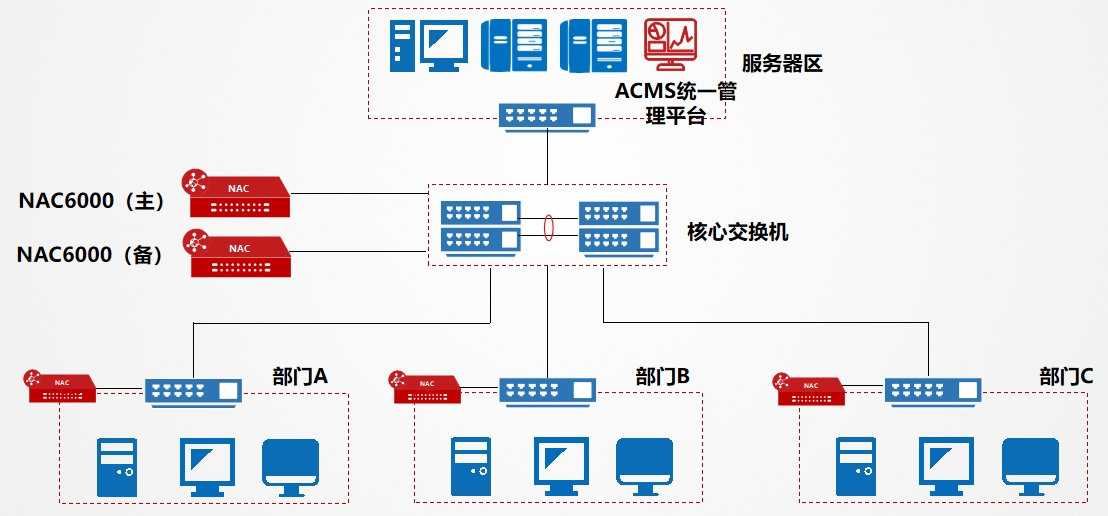

产品部署模式(3)-扁平化部署结构

产品部署模式(3)-扁平化部署结构

扁平化部署结构:在总部和分支单位均部署NAC准入系统,分别负责本区域的终端识别、准入和安全管理,总部服务器区部署ACMS统一管理平台,对所有NAC的数据进行汇总、对比、展示。

集中管理-ACMS统一管理平台

集中管理-ACMS统一管理平台

统一管理平台(ACMS):对准入系统进行统一管理,实现全网终端、设备数据集中汇总、分析与展示,感知准入系统运行状态,对准入系统进行统一策略下发。

NAC6000网络准入设备

NAC6000网络准入设备

ASM6000准入控制器

ASM6000准入控制器

软件授权模块

软件授权模块

产品选型原则

产品选型原则

产品推荐

首页

首页