安全事件管理平台

立即咨询

企业运营面临的主要问题

安全事件管理平台

平台功能

产品特点

| 功能项 | 其他SOC/SIEM | 日志易功能优势 | 安全分析优势 |

|---|---|---|---|

| 用户权限管理 | 能进行简单功能(菜单栏)、数据权限限制 | 能实现功能、数据源、数据分析结果图表三层的权限管理 | 可以很好地满足不同部门、人员的细粒度权限控制需求,进行安全事件协同处理 |

| 日志收集 | 能对接流量、syslog,snmp,数据库 | 1.能对接nmon,netflow、流量 2.能采集linux,windows性能指标 3.能采集系统进程、脚本命令输出等需要的关键信息 4.能采集业务应用文本日志 |

能对接第三方组件,满足对接kafka、hdfs等数据源要求,能满足常态化安全分析需要,实现内网分析、外网分析、稽核分析、业务安全分析场景 |

| 安全场景 | 内置安全场景 | 1.内置200+条的UBA以及安全场景规则 2.具备深度快速灵活安全场景规则配置能力 |

在HW过程中可以响应要求快速制定安全场景,通过灵活的SPL语句便可实现多阶段(不同的攻击链阶段)多设备(上下游节点日志)的关联分析 |

| 搜索能力 | 基于开源ES组件, 提供关键字,短语,逻辑运算,数值运算搜索 | 独立自研,比ES有更好入库、搜索、内存控制能力,具备全文、正则、运算、逻辑查询能力 提供流式搜索,在统计大范围时间周期的数据量,集群不会出现OOM(out of memory) | 如防火墙五元组统计分析涉及大量IP分组,使用基于ES产品统计很容易垮掉,日志易能稳定可靠完成统计分析需求 |

| 深度溯源分析 | 依靠关联规则进行关联匹配分析,但并无灵活的分析语句可供现场实时查询分析 | 除了可配置规则,进行关联分析,还提供完善的关联分析语法,比如二层、三层叠加统计,子查询,抖动预警,提供统计语法,如eval/stats/append/bucket/autoregress/fields/join/lookup/sort/transaction/map 等函数进行分析 | 可针对异常的事件逐层进行分析计算,如统计结果可传递给其他统计语句使用,确保安全事件的溯源分析思路都可落地。 |

| 对比分析 | 仅能进行实时分析,并无对比分析能力 | 可通过规则配置,将不同的时间段的数据进行比对,从中发现新的实体或用户 | 可基于实际环境,对日志进行分析,检测出 出现新的进程 出现新的文件 出现新的访问关系 出现新的账户 |

| 第三方数据灵活接入 | 对于如CMDB数据,漏洞报告或者其他第三方威胁情报源,需要进行定制开发,实现对接 | 无定制成本,支持直接读取数据源(CMDB/第三方威胁情报/漏洞报告),并将读取到的数据与原始日志,如告警事件,进行匹配分析。 | 能灵活与CMDB/漏洞信息/威胁情报进行关联分析,帮助安全运维人员更加快速定位异常的源头。 |

| 产品生态 | 具备标准设备产品解析规则,自定义展示图表 | 整合行业日志分析经验,包装主流厂商设备产品的100+Addons插件,包括网络、安全、业务应用、操作系统、系统进程、Audit日志,包括解析规则、分析场景、告警策略,实现即插即用快速交付 | 可实现对不同类型的安全设备/系统日志进行快速标准化,同时提供不同专项(防火墙、WAF、IPS、IDS、主机日志等)的仪表盘以及报表。 |

| 集成能力 | 基于ES开发的产品具备基础的Restful API功能 | 日志接入、搜索、统计、告警、用户管理具备丰富API(详细可查看API文档),可根据客户需要,快与客户工单、告警、ITSM等平台快速对接 | 能按照不同用户需求能快速响应与内部不同平台集成 |

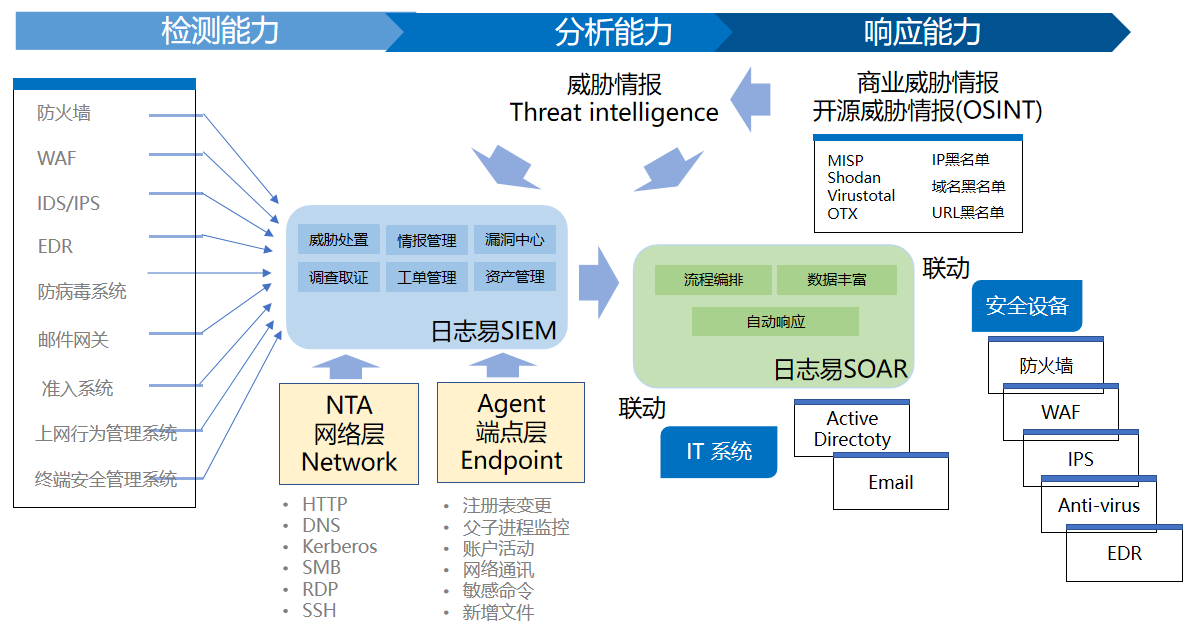

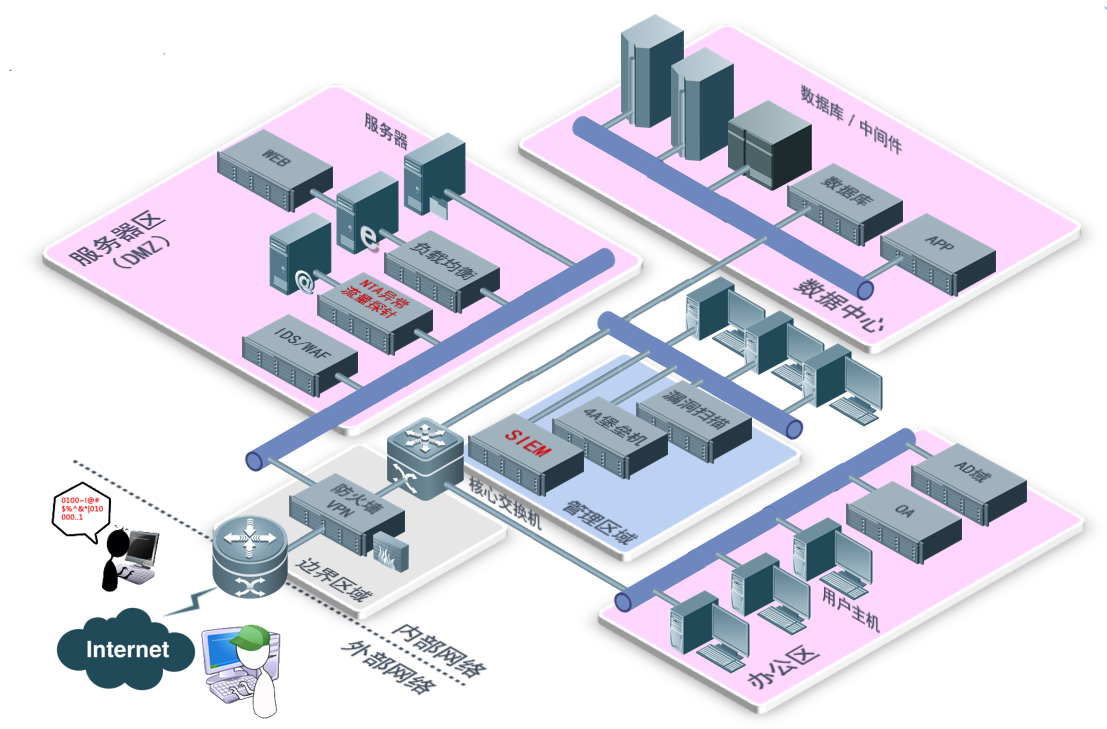

利用OODA的战术思维来指引SIEM建设

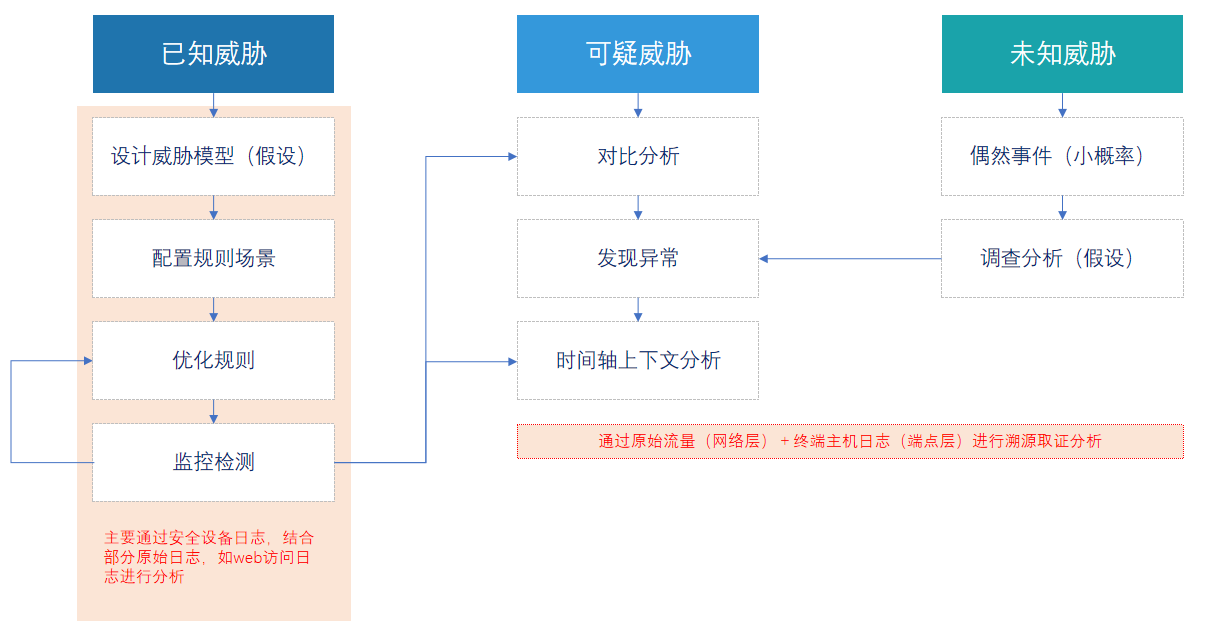

分析场景

产品推荐

智能四向穿梭车,是基于整托货物立体库密集存储而研发的仓储机器人设备,可实现四向运行、自动作业、集群调度、自动充电等多种功能,配合提升机、输送线等其他设备,RCS、WCS、WMS等多种系统,组合成密集存储全自动立体仓库,适配于食品、医药、汽车、新能源等行业密集存储场景需求。

泛微e-cology9数字化管理平台资产管理,通过流程实现资产领用、调拨、借用、报修、入库、报废等全生命周期的管理,与纸质打印码、电子标签结合,实现了资产管理的全程电子化。

九彩云ESB企业服务总线平台成熟的面向服务体系结构(SOA) 的轻型应用集成平台,简单、无编码、基于配置的服务集成,更快的集成,更快速地进入市场。业务和 IT 之间更好的协调性,提高开发人员的效率。降低集成复杂性和成本。

首页

首页

传统SIEM/SOC产品只能采集几百GB日志量/天,无法满足日益增长日志处理需求

传统SIEM/SOC产品只能采集几百GB日志量/天,无法满足日益增长日志处理需求 日志易采用国产搜索引擎,每天可以处理十几TB日志量

日志易采用国产搜索引擎,每天可以处理十几TB日志量