亿格云SASE零信任安全访问

立即咨询

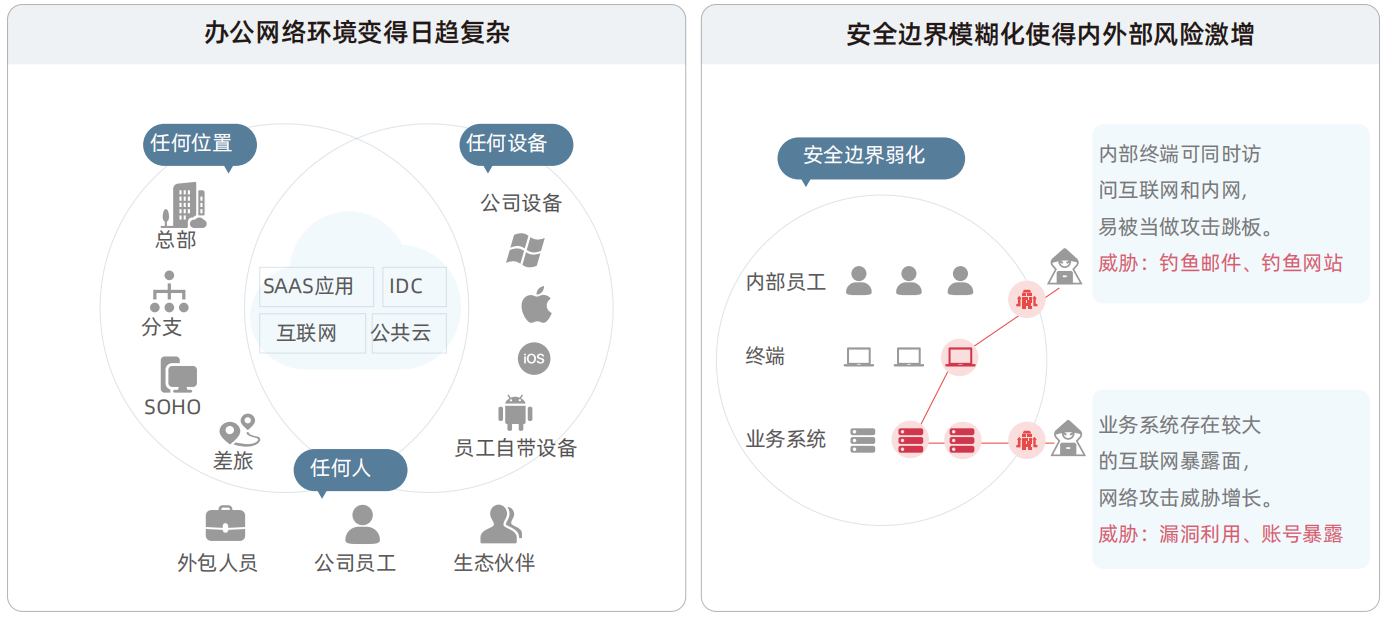

现代企业面临的远程访问挑战

现代企业面临的远程访问挑战

亿格云零信任一体化安全解决方案

亿格云零信任一体化安全解决方案

亿格云枢是基于零信任理念, 依托SASE架构推出的一款以 “流量身份化” 和 “动态自适应访问控制” 为核心能力的创新安全产品。提供业务隐身、动态自适应认证、终端动态环境检测、全周期业务准入、动态访问控制、多源信任 评估等功能,满足移动化和云化趋势下多场景的业务应用安全访问需求。

亿格云零信任安全访问

亿格云零信任安全访问

产品优势

产品优势

典型应用场景

典型应用场景

方案价值

方案价值

基于信任和风险精益控制,保护关键数字资产。

典型案例

典型案例

亿格云产品非常简单易用,15分钟就能部署好,让我们能更快速、稳定、安全地连接内网,公网流量和内网流量隔离,大大节省内网资源。亿格云一体化安全方案的实用性和实操性还是非常不错的。——熊总 畅捷通 助理总裁

产品推荐

方正内容检测服务采用自然语言处理、人工智能、 等先进技术研发。依据并参考行业标准和规范,依托海量行业语料 数据,并与大模型深度结合,实现了对文本、图片、音视频进行多 维度、智能化审校。

腾讯云航司酒旅智能数据分析解决方案,搭建航司酒旅数字化营销平台,构建营销闭环,赋能运营,提升品牌价值。产品+服务,从方法到系统级的平台交付,搭建用户标签体系,丰富用户画像。从业务场景出发,建立策略及分析模型。

首页

首页